Как взломать любую систему или чем запомнился Positive Hack Days 8

Сколько минут потребуется для взлома банкомата, кто виноват в уязвимости большинства сетей и почему хакеры скорее герои, а не злодеи – мы нашли ответы на эти вопросы на форуме Positive Hack Days 8. Подробней о самых интересных событиях мероприятия читайте в нашей статье.

Как перехватить СМС, взломать банкомат, хакнуть энергосеть и другие хакерские секреты были открыты на форуме Positive Hack Days 8, который прошел 15-16 мая в Москве. На площадке мероприятия выступили российские и зарубежные разработчики, ИБ-эксперты и программисты.

В 100% случаев злоумышленник смог взломать систему

Форум открыло выступление экспертов Positive Technologies, которые представили отчет о проведенных в 2017 году исследованиях. Ситуация, как и всегда, интересная: за прошлый год почти 50% компаний столкнулись с целенаправленными кибератаками. При тестировании на проникновение полный контроль над инфраструктурой удалось получить во всех системах, и как отметил заместитель генерального директора Positive Technologies Борис Симис, только 5% компаний вообще заметили, что их атакуют.

В конце выступления Борис поделился своим рецептом защиты: «Нужно сделать три простые вещи: везде установить антивирусы, устранить критически опасные уязвимости хотя бы на внешнем периметре и — надо понимать, что с большой долей вероятности вы уже взломаны, — поэтому нужно целенаправленно искать следы взлома в своей сети».

Однако антивирусы не смогут спасти от неосторожности людей. «Еще одно слабое звено в защите корпоративных сетей — сотрудники, которые легко поддаются методам социальной инженерии,» — рассказал руководитель экспертного центра безопасности Positive Technologies Алексей Новиков. К примеру, 26% сотрудников осуществляют переход по ссылке на фишинговый веб-ресурс, причем практически половина из них в дальнейшем вводят свои учетные данные в поддельную форму аутентификации.

Массовая цифровизация — угроза для всех сфер жизни

Информационные технологии преследуют нас везде, куда бы мы ни пошли. Дмитрий Финогенов, советник генерального директора Positive Technologies: «Цифровизация несет в себе опасность для всех сфер жизни: государства, экономики, общества и личности. Государство и экономика могут как-то защититься, но общество и личность пока беззащитны».

Чтобы разработать новые методы защиты, важно выявить уязвимости тех или иных систем. Этому была посвящена одна из самых интересных частей Positive Hack Days — хакерские конкурсы. Их участники взламывали все, до чего могли дотянуться: инфраструктуру импровизированного города, системы «умного дома», навигатор радиоуправляемой лодки, банкоматы, мобильные сети и многое другое. Как сказал один из организаторов конкурсной программы: «Взлом чего-либо — не нарушение закона, а исследование».

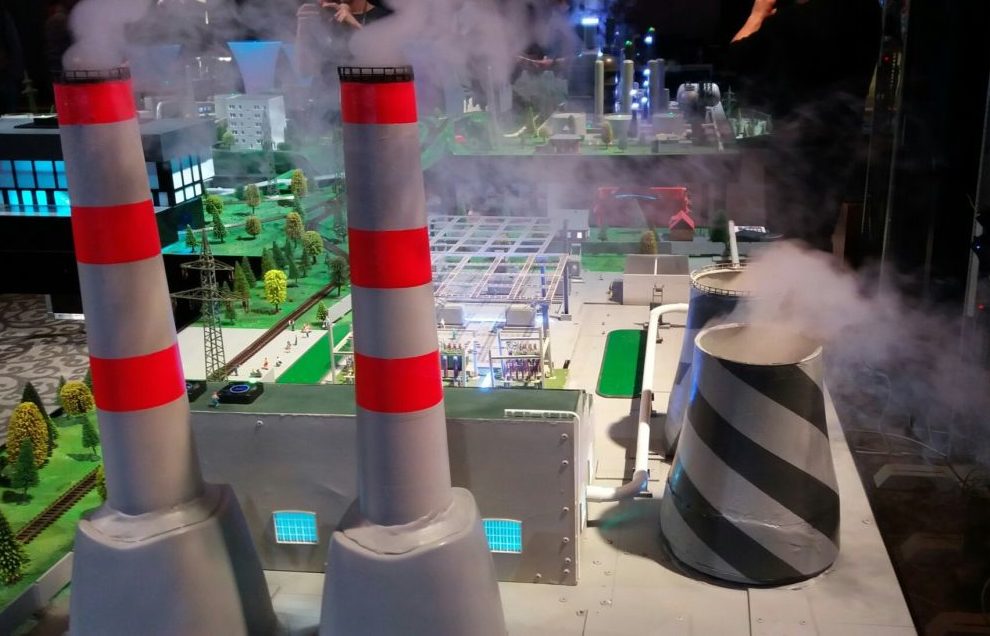

30 часов без сна: противостояние The Standoff

В рамках главного соревнования форума The Standoff сразились команды нападающих — хакеров и защитников — специалистов по отражению кибератак. В этом году организаторы вывели конфликт на новый уровень. Битва развернулась на макете города, вся экономика которого основывалась на блокчейн-технологиях. Макет включал всю типичную городскую инфраструктуру: ТЭЦ и подстанцию, железную дорогу, «умные дома» с рекуперацией энергии, банки с банкоматами и киосками самообслуживания, а различные онлайн-сервисы, сотовую связь и интернет.

Организатором конкурса выступил Михаил Левин, заместитель директора экспертного центра безопасности Positive Technologies: «Безопасность — это конкурентоспособный продукт, без которого не может обойтись ни один бизнес. Сегодня ИБ играет одну из важнейших ролей в любой инфраструктуре».

В ходе конкурса The Standoff слова Михаила не раз подтвердились — атакующие находили уязвимости и производили атаки, которые выводили из строя камеры, офисы, железные дороги и критически важные системы «города». Победителем стала команда Hack.ERS, которой удалось обчистить банк.

Школьник взломал банкомат Альфа-Банка

Leave ATM Alone — уже традиционный для Positive Hack Days конкурс по взлому банкомата. Правила: за 15 минут обойти средства защиты и извлечь деньги из устройства. На площадке конкурса установили настоящий банкомат Альфа-Банка с классическим банковским софтом. Первым приз получил юный участник конкурса, обнаруживший в банкомате оставленный организаторами скиммер.

Leave ATM Alone — уже традиционный для Positive Hack Days конкурс по взлому банкомата. Правила: за 15 минут обойти средства защиты и извлечь деньги из устройства. На площадке конкурса установили настоящий банкомат Альфа-Банка с классическим банковским софтом. Первым приз получил юный участник конкурса, обнаруживший в банкомате оставленный организаторами скиммер.

Тимур Юнусов, руководитель отдела безопасности банковских систем Positive Technologies, рассказал нам о двух способах взлома банкомата. Первый — подключиться к нему по сети и настроить на выдачу денег. Второй — подключиться напрямую, соединив с ним свой гаджет, например ноутбук. Банкомат можно открыть ключем и забрать деньги или просверлить отверстие в корпусе и подключиться к шине, которая идет к сейфу с деньгами.

Софт для взлома может заразить устройство: подменить номинал купюр для выдачи или убрать алгоритмы шифрования. При отработанной схеме взлома злоумышленнику потребуется всего 5-15 минут для получения денег. Тимур даже показал, где надо сверлить банкомат, чтобы быстро добраться до купюр. Но мы оставим эти знания при себе.

Японский хакер взломал электросчетчик и вогнал энергетиков в долги

MeterH3cker — конкурс по взлому умной электросети. Сотруднику японской компании Ierae Security Руслану Сайфиеву удалось обнаружить уязвимости в ПО электросчетчика российского производства. Это позволило участнику форума изменить значение израсходованной энергии на отрицательную величину. В результате виртуальная энергокомпания оказалась должна исследователю 12910 условных конкурсных рублей.

MeterH3cker — конкурс по взлому умной электросети. Сотруднику японской компании Ierae Security Руслану Сайфиеву удалось обнаружить уязвимости в ПО электросчетчика российского производства. Это позволило участнику форума изменить значение израсходованной энергии на отрицательную величину. В результате виртуальная энергокомпания оказалась должна исследователю 12910 условных конкурсных рублей.

Руслану удалось первым перехватить доступ к счетчику. Он сумел изменить один из параметров устройства, обнулить показатели и выставить отрицательное значение потребленной энергии. В ряде стран, где широко применяется солнечная энергетика, пользователи могут запрашивать возмещение за отданную в сеть электроэнергию. При эксплуатации подобных уязвимостей такая ситуация чревата крупными убытками со стороны энергетиков.

Читайте также:

- Взломай их всех: конкурсная программа Positive Hack Days

- Итоги 2017 года в сфере кибербезопасности: «умные» кофемашины мешали добывать нефть

Фото: Ольга Дмитриева, Positive Hack Days; Автор: Ольга Дмитриева

Читайте нас в социальных сетях

Читайте нас в социальных сетях