Как обеспечить надежную защиту учетных записей

Веб-сервисы — наиболее привлекательные цели для киберпреступников, поскольку там хранится конфиденциальная информация, такая как банковские реквизиты и важные документы. Поэтому сначала мы покажем, как проверить, не стали ли вы уже жертвой хакерской атаки, и как защитить свою учетную запись на будущее.

Самыми опасными на сегодняшний день остаются атаки на почтовые аккаунты, поскольку оттуда злоумышленники сбрасывают пароли к веб-службам, используя функцию «Напомнить пароль». CHIP расскажет, как проверить, не стали ли вы уже жертвой хакерской атаки, и как защитить свою учетную запись на будущее.

Распознавание атак на учетные данные

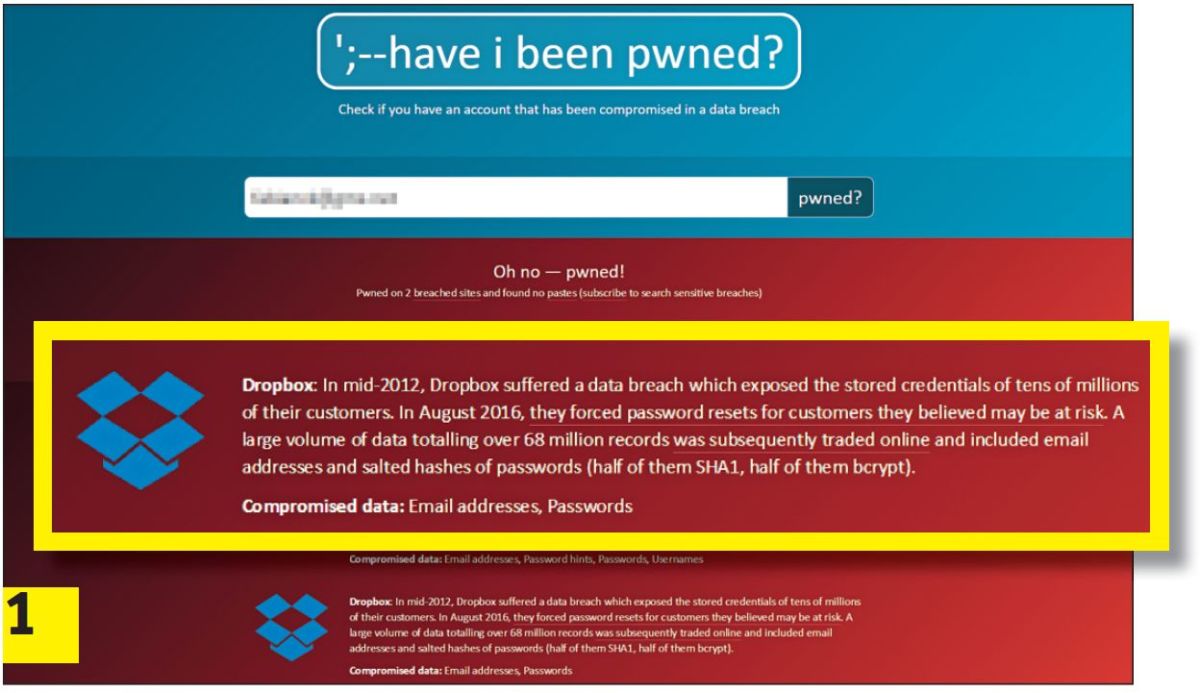

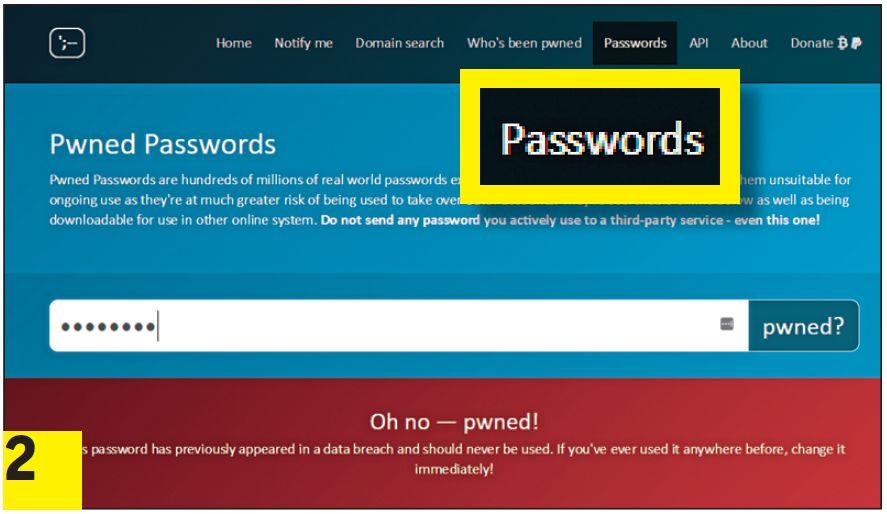

Как узнать, не добрались ли преступники до ваших аккаунтов? На сайте haveibeenpwned.com вы можете проверить, не участвовали ли ваши логины и пароли в известных утечках данных. Введите свой адрес электронной почты. Если он всплывал в украденных базах данных, вы увидите список соответствующих аккаунтов. Следует исходить из того, что ваши учетные данные будут атакованы, если это уже не случилось, и тогда ваша информация быстро попадет в Даркнет.

На сайте haveibeenpwned.com можно быстро и просто выяснить, не участвовал ли ваш адрес электронной почты (1) или пароль (2) в известных утечках данных

Лучше всего обзавестись сложным паролем — разумеется, отдельным для каждой службы. На том же сайте Have-I-been-Pwned в разделе «Passwords» вы можете проверить, не был ли он уже вычислен, введя не свой, но аналогичный по сложности пароль. Как правило, веб-сервисы шифруют свои базы данных с паролями, однако хакеры с помощью метода полного перебора пытаются вскрыть такое кодирование и зачастую быстро преуспевают в этом: по словам журналиста Марка Бернетта (опубликовавшего в 2015 году в Сети базу с 10 млн логинов и паролей), 91% всех паролей интернет-пользователей можно встретить в списке 1000 самых распространенных паролей. Чем проще кодовое слово, тем быстрее хакеры добьются своего методом простого вычисления.

В меню опций большинства онлайн-служб можно проследить попытки входа в ваш аккаунт. В сервисах Google, к примеру, для этого нужно залогиниться под своей учетной записью и нажать на значок аккаунта в правом верхнем углу. Здесь выберите «Мой аккаунт» и в следующем окне — «Действия на устройствах и безопасность аккаунта». В разделе «Недавно использованные устройства» вы найдете перечень устройств с доступом к вашим учетным данным. При обнаружении подозрительного имени немедленно измените пароль. Проверьте также, не связан ли кто-то с вашим аккаунтом посредством токена. Этот маркер доступа позволит хакеру добраться до вашей учетной записи даже после смены пароля. В разделе «Защита доступа от хакеров» мы расскажем, как именно это происходит.

Еще одним симптомом взлома являются сигналы от знакомых, получивших запросы или подозрительные сообщения с вашего аккаунта в социальных сетях. Поэтому также необходимо проверять Facebook и тому подобные сервисы на подключенные устройства. Чтобы увидеть такой список в Facebook, зайдите в «Настройки» и нажмите на строчку «Безопасность и вход». Под заголовком «Откуда вы вошли» вы обнаружите все устройства с активным токеном, которым не требуется введение пароля.

5 советов: быстрая защита аккаунтов

> Проверка безопасности пароля к сервису: используйте сайт haveibeenpwned.com для того, чтобы узнать, не были ли ваши учетные данные похищены.

> Использование длинного пароля: используйте максимально длинные пароли до 20 символов. Можно обойтись и без спецсимволов.

> Корректировка секретных вопросов: в качестве ответа на секретный вопрос задайте короткую последовательность символов.

> Удаление токенов: сбросьте все маркеры доступа, чтобы ни один хакер не смог зайти в аккаунт без пароля.

> Выбор двухфакторной аутентификации: экстразащиту обеспечит двухфакторная аутентификация.

Защита доступа от хакеров

Существует множество способов защитить свой аккаунт. Первый и до сих пор самый важный — это пароль. Согласно мнению специалистов по IT-безопасности, не обязательно встраивать в него специальные символы, заглавные буквы и цифры — достаточно прописных. Но, пожалуйста, не менее 15–20.

Также нельзя использовать связанное предложение — лучше просто объедините случайные слова, к примеру «apartmentspoonlamp». Кроме того, для каждого сервиса необходимо использовать совершенно иной пароль, поскольку современные атаки методом «грубой силы» перебирают также варианты ставших известными паролей. То есть нельзя просто изменить два последних символа пароля, так как если при утечке данных с какого-либо сервиса будет взломан один код, злоумышленники при самом плохом сценарии развития событий способны вычислить и его варианты для других аккаунтов.

Чтобы не забивать себе голову таким множеством паролей, стоить установить специальный менеджер. Единственный код, который вам придется запомнить, это мастер-пароль к этому сейфу.

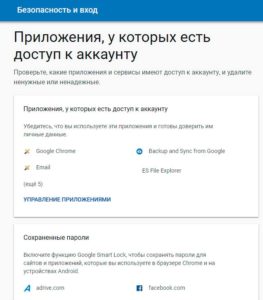

На следующем этапе речь пойдет о маркерах доступа к сервисам. Подобно куки, все устройства, на которых сохранен подобный ключ, получают доступ к аккаунту — даже после смены пароля. Все устройства и приложения, подключенные через токен к Gmail, вы увидите в меню «Действия на устройствах и безопасность аккаунта» в разделе «Приложения, у которых есть доступ к аккаунту». Зачастую, чтобы удалить маркер доступа, нужно зайти в настройки аккаунта и в разделе безопасности выбрать опцию «Сбросить автовход сейчас».

Осталось прикрыть от хакеров «заднюю дверь» восстановления паролей — секретный вопрос. Обычно он необходим для сброса пароля, если вы его забыли. Для того чтобы считаться легитимным пользователем, зачастую необходимо ответить на такие вопросы, как имя домашнего питомца или девичья фамилия матери. Эти сведения преступники получают быстро и с минимальными усилиями, например из социальных сетей. Еще один источник информации также может заинтересовать хакера: опубликованный в открытом доступе список желаний на сайте Amazon. Сведения из него могут сообщить, есть ли у вас домашнее животное и какими устройствами вы пользуетесь.

С учетом сказанного, в качестве ответа на секретный вопрос следует вводить отдельный короткий пароль. Он не обязан содержать специальные символы, однако ни в коем случае не должен представлять собой слово — только случайную комбинацию букв.

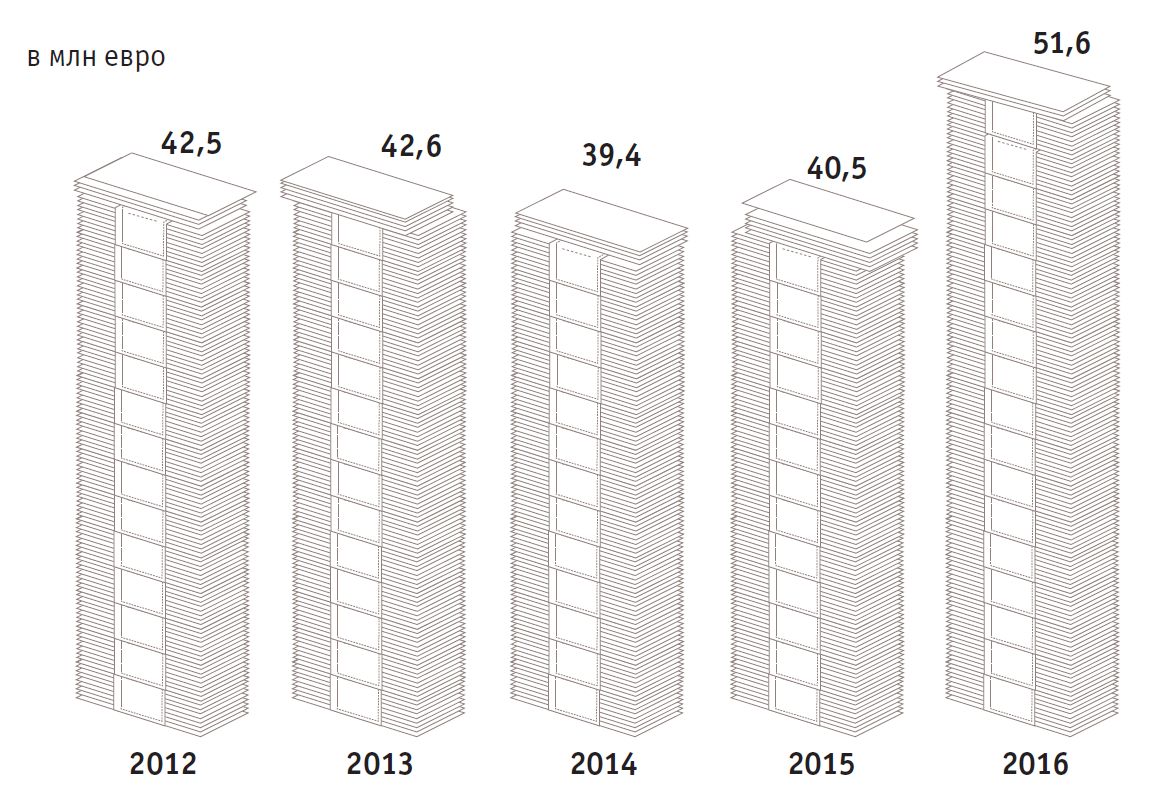

Убытки от киберпреступности

Мировой экономике в 2016 году нанесен ущерб $576 млн. В Европе цифры сопоставимые — около 50 млн евро

Применение двухфакторной аутентификации

Применение двухфакторной аутентификации

Большинство провайдеров веб-сервисов уже осознали опасность защиты доступа одним только паролем. На помощь приходит метод 2FA (двухфакторной аутентификации). В этом случае при входе в сервис после ввода правильного пароля вы получаете дополнительный одноразовый код либо по SMS, либо через специальное приложение, бесплатно доступное в магазинах приложений Apple и Google.

Наша рекомендация для владельцев устройств на базе iOS: бесплатное приложение OTP Auth. Пользователи Android должны установить Authy, также доступное бесплатно в магазине Play Market.

Наша рекомендация для владельцев устройств на базе iOS: бесплатное приложение OTP Auth. Пользователи Android должны установить Authy, также доступное бесплатно в магазине Play Market.

Эти продукты можно использовать для любого провайдера, предлагающего 2FA. На первом этапе сервис генерирует ключ длиной 80 бит, который шифруется в QR-код. После сканирования камерой смартфона он попадает на устройство. Теперь сервер службы и смартфон независимо друг от друга рассчитают из этого 80-битного ключа и текущего времени одноразовый пароль.

Если оба варианта совпадают, сервис предоставляет доступ. Еще один совет: старайтесь использовать приложение вместо получения SMS. Сообщения легко перехватить, а вот приложения можно дополнительно защитить от взлома паролем или сканером отпечатка пальца.

Настройка двухфакторной аутентификации для большинства сервисов похожа. Мы поясним процесс конфигурации на примере служб Google. Для этого войдите в свой аккаунт Gmail и нажмите на иконку аккаунта в правом верхнем углу. Теперь перейдите в «Мой аккаунт» и в следующем окне в разделе «Безопасность и вход» нажмите на ссылку «Вход в аккаунт Google».

При нажатии на пункты «Двухэтапная аутентификация | Приступить» будет вызван Мастер конфигурации. Сначала Google настраивает SMS-токен, то есть двухфакторную защиту по SMS. Лишь на следующем этапе вы можете выбрать аутентификацию через приложение. Для этого в секции «Приложение Authenticator» щелкните по «Создать». В завершение по соображениям безопасности удалите сохраненный номер телефона. Для этого в меню «Двухэтапная аутентификация» кликните по карандашу рядом с надписью «Голосовое сообщение или SMS» и выберите «Удалить номер».

С этого момента аутентификация будет осуществляться исключительно через приложение. В этом же меню необходимо активировать функцию «Резервные коды». Если телефон не под рукой или же вы потеряли свое устройство, вы сможете зайти в свой аккаунт с помощью этих экстренных кодов. Восьмизначные шифры являются одноразовой заменой кода двухфакторной аутентификации. Не сохраняйте их, а запишите на листе, чтобы поместить дома в надежное место.

В случае с такими сервисами, как Google, крайне важно удобство пользователя, поэтому вам доступна возможность обозначить определенные устройства как надежные. При входе с такого устройства вам нужно ввести только имя пользователя и пароль, без одноразового кода.

В случае с такими сервисами, как Google, крайне важно удобство пользователя, поэтому вам доступна возможность обозначить определенные устройства как надежные. При входе с такого устройства вам нужно ввести только имя пользователя и пароль, без одноразового кода.

Однако мы не рекомендуем обращаться к этой опции, поскольку злоумышленникам также легко обойти защиту, если освобожденное от двухэтапной аутентификации устройство будет заражено вирусом.

Фотографируйте QR-код не через обычное приложение «Камера», а напрямую из ПО для аутентификации. У всех предложенных нами продуктов есть функция считывания QR-кода, что избавит вас от ручного ввода адреса.

Используйте специальное аппаратное обеспечение для защиты пароля

Более надежной, чем двухфакторная аутентификация, является защита с помощью USB-токена U2F (Universal Second Factor) стоимостью от 700 рублей, к примеру Key-ID FIDO. И если в случае с атаками «человек посередине» существует теоретическая возможность считать пароль при использовании двухэтапной защиты, то защита U2F неуязвима.

Структура обеспечения безопасности выстроена совершенно иным образом: при первом подключении сервис, для которой требуется ключ, создает пару кодов (открытый/закрытый) и сохраняет закрытый ключ на USB-накопителе. В дальнейшем пользователю для входа в свой аккаунт придется всегда подключать этот USB-токен.

В ответ на это сервер отправляет клиенту последовательность битов для расшифровки такого кода. В свою очередь код шифруется клиентом с помощью закрытого ключа и пересылается на сервер, где информация расшифровывается с помощью открытого ключа. Доступ предоставляется лишь при полном совпадении кодов.

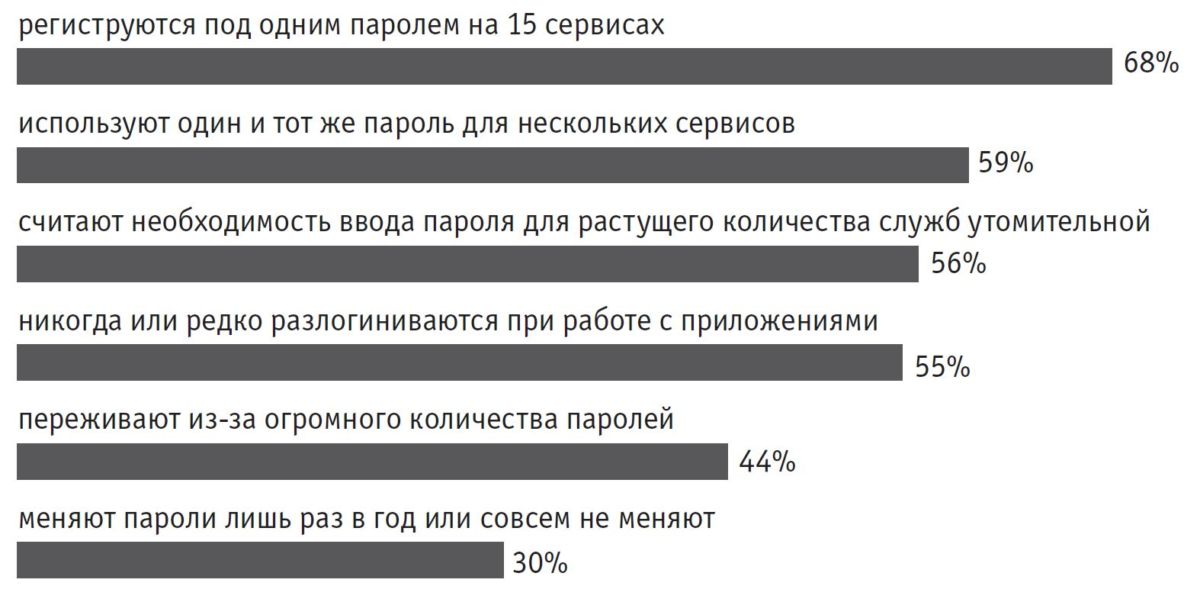

Плачевная ситуация с паролями

Согласно опросу, более половины респондентов пользуются одним и тем же паролем для доступа к различным службам

Для связи U2F-токена с необходимым сервисом следует зайти в соответствующие настройки аккаунта. Конфигурация аналогична активации двухфакторной аутентификации. В меню паролей вместо приложения задайте USB-токен. Как и при двухфакторной защите, придется отключить сохраненный SMS-токен, если таковой существует.

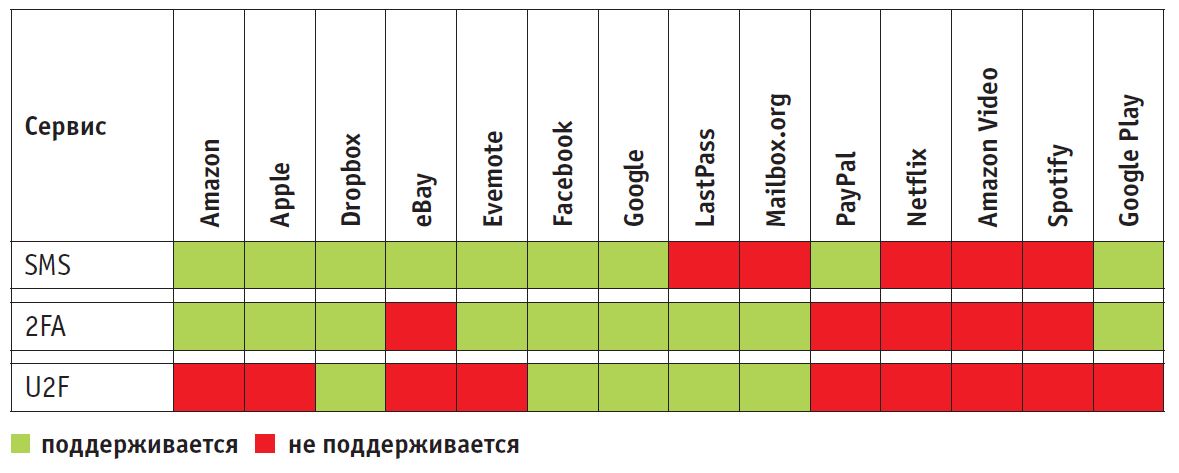

Службы, поддерживающие защиту 2FA и U2F

Крупные провайдеры предлагают использование одноразовых кодов (2FA). Зачастую встречается даже поддержка токенов (U2F)

Для сервисов, в которые вы заходите исключительно со стационарного компьютера, мы рекомендуем разрешить лишь доступ по U2F. При работе через устройство на базе iOS необходимо дополнительно оставить активной двухэтапную защиту, поскольку в данном случае аутентификация посредством USB-токена невозможна.

Для сервисов, в которые вы заходите исключительно со стационарного компьютера, мы рекомендуем разрешить лишь доступ по U2F. При работе через устройство на базе iOS необходимо дополнительно оставить активной двухэтапную защиту, поскольку в данном случае аутентификация посредством USB-токена невозможна.

Пользователям Android доступны варианты: с помощью NFC-брелока от Yubikey (yubico.com, около 2500 руб.) вы сможете считать ключ с помощью NFC-модуля своего смартфона. При запросе второго аутентификатора просто приложите Yubikey к задней стороне аппарата — готово.

Пользователям Android доступны варианты: с помощью NFC-брелока от Yubikey (yubico.com, около 2500 руб.) вы сможете считать ключ с помощью NFC-модуля своего смартфона. При запросе второго аутентификатора просто приложите Yubikey к задней стороне аппарата — готово.

Если ваш телефон не сразу распознает брелок, попробуйте поменять его расположение на корпусе. В некоторых моделях смартфонов чип NFC сильно сдвинут выше или ниже, а дальность его приема крайне ограничена.

Читайте также:

- Как включить двухэтапную аутентификацию в Google

- Тест облачных хранилищ: где хранить данные безопасней

- Как восстановить пароль от сетевых аккаунтов и почты

Фото: компании-производители, www.authy.com

Читайте нас в социальных сетях

Читайте нас в социальных сетях