Лазейки для вирусов

Вредоносное ПО представляет постоянную угрозу для компьютеров. Но как оно проникает в систему? CHIP расскажет о наиболее распространенных путях заражения современными вирусами.

Вредоносное ПО представляет постоянную угрозу для компьютеров. Но как оно проникает в систему? CHIP расскажет о наиболее распространенных путях заражения современными вирусами.

Почти два миллиарда человек являются пользователями Интернета. Это значит, что существует два миллиарда потенциальных жертв вредоносного ПО, за чьими ценными данными — паролями, PIN-кодами и номерами кредитных карт — охотятся хакеры.

Почти два миллиарда человек являются пользователями Интернета. Это значит, что существует два миллиарда потенциальных жертв вредоносного ПО, за чьими ценными данными — паролями, PIN-кодами и номерами кредитных карт — охотятся хакеры.

Проще всего украсть эти сведения с помощью зараженных веб-сайтов или файлов, в первую очередь PDF-документов. Кроме того, как утверждают специалисты в области информационной безопасности, многие сильно недооценивают такой источник опасности, как USB-накопители.

Мы объясним, как происходит заражение этими тремя способами, и покажем, как максимально обезопасить свой компьютер от подобных угроз.

С января по ноябрь 2010 года крупный производитель антивирусов «Лаборатория Касперского» зафиксировала увеличение числа попыток заражения более чем на 38%.

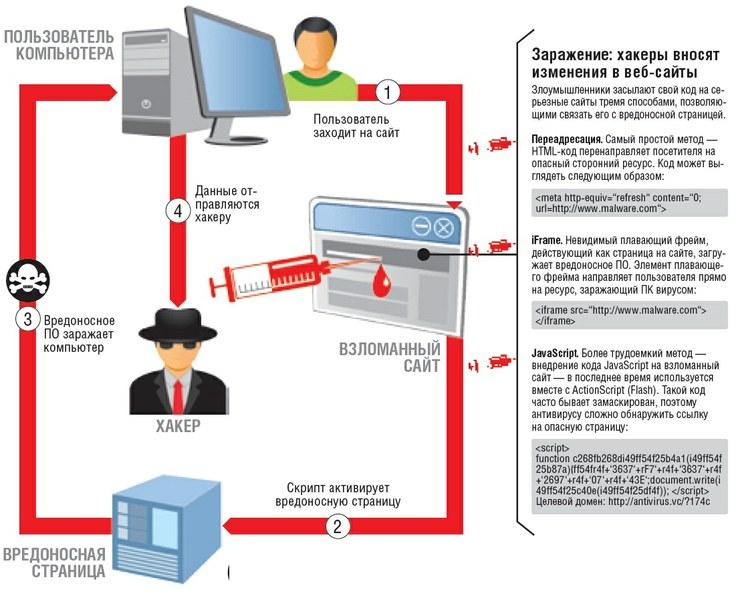

Большинство из них было выполнено, как и прежде, со взломанных веб-сайтов. Для того чтобы избежать инфицирования, уже мало просто не посещать подозрительные ресурсы, а также страницы с незаконным контентом. 99% опасных сайтов — это серьезные порталы, которые были взломаны хакерами и заражены. Подобным образом пострадал даже ресурс одного из производителей антивирусного ПО. Сами вредоносные приложения при этом загружаются со стороннего сайта. По данным «Лаборатории Касперского», на сегодняшний день в США, России и Китае действуют примерно 135 млн таких веб-страниц.

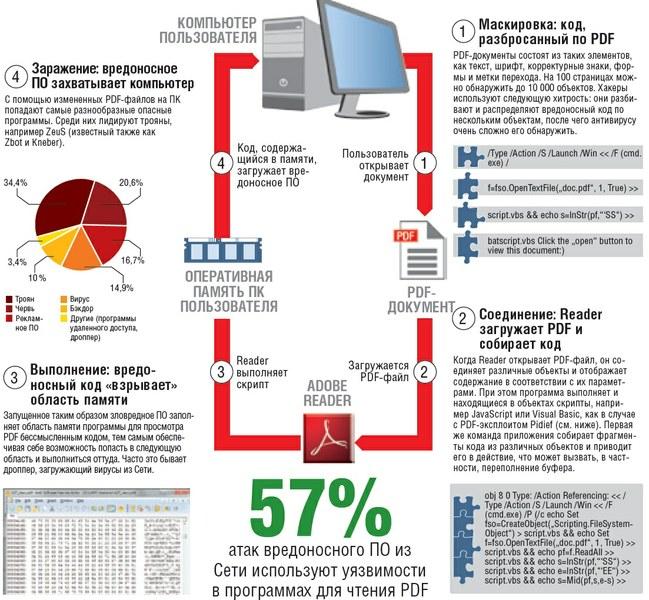

Лидером по количеству уязвимостей, которыми пользуются вредоносные программы, является Adobe Reader. Аналитики компании Secunia только за период с июня 2009 по июнь 2010 года зарегистрировали 69 брешей в безопасности данного пакета. Однако Adobe стремится сделать свой продукт надежнее: в его десятой версии каждый код сначала исполняется в «песочнице» с целью максимального ограничения доступа к системе.

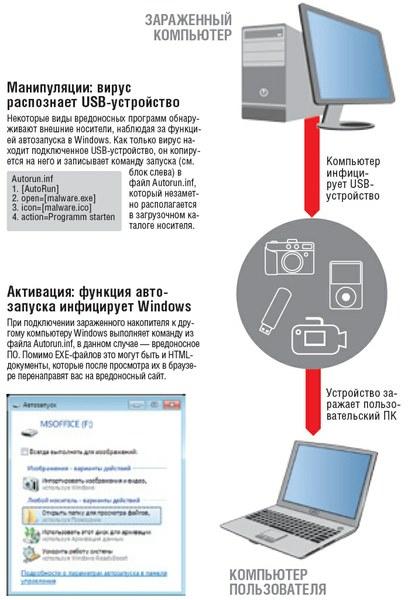

USB-устройства, напротив, относятся к малоизвестным переносчикам вирусов. Но с их помощью хакеры могут целенаправленно атаковать конкретного человека или предприятие, засылая специальные трояны. В этом случае вредоносное ПО использует прежде всего функцию автозапуска Windows, которая обычно по умолчанию включена.

Интернет: кража данных через зараженные сайты

Солидные порталы предоставляют хакерам наиболее удобный способ распространения вредоносного ПО. В прошлом жертвами таких атак стали страницы компаний Lenovo, TomTom и министерства финансов США.

Полная автоматика: набор эксплоитов атакует компьютер. Вместо использования отдельных вирусов перед атакой хакеры составляют на своих вредоносных сайтах наборы эксплоитов. Такие пакеты автоматически проверяют компьютер пользователя на наличие уязвимостей, которых достаточно, например, в браузере или плагинах. Последняя версия (1.3.2) набора Eleonore стоит около $1000 и уже заразила 1,2 млн ПК по всему миру.

Как же защитить себя в Сети? Пакет программ комплексной защиты. Такие продукты, как G Data Internet Security 2011 (есть на нашем DVD), не позволяют вредоносному ПО попасть на компьютер. Но при этом не стоит забывать и о регулярном обновлении браузера и Windows.

Ссылки. Чтобы во время интернет-серфинга обходить стороной опасные сайты, установите утилиту для проверки ссылок, например WOT. Кроме того, никогда не отключайте фишинг-фильтры браузера.

JavaScript. Дополнения к браузеру AdBlock и NoScript защитят вас от вредоносных скриптов. Для полной уверенности вы также можете полностью отключить поддержку JavaScript в настройках браузера.

PDF: хитроумные вирусы обходят защиту

Антивирусы распознают коды большинства вредоносных программ. Поэтому хакеры делят их на части и распределяют фрагменты по PDF-документу, часто в закодированном виде.

Как защитить себя от зараженных PDF-файлов? Скрипты. В Adobe Reader в меню «Редактирование | Установки | JavaScript» снимите галочку напротив пункта «Активировать Acrobat JavaScript». Кроме того, можно запретить выполнение внешних программ в «Диспетчере доверия».

Альтернативные решения. Большинство PDF-эксплоитов ориентированы на Adobe Reader, поэтому мы советуем использовать другую утилиту, например Foxit Reader (есть на DVD). Ине забывайте регулярно обновлять программу.

Проверка файлов. Хакеры предпочитают посылать зараженные PDF-файлы по электронной почте. Отправьте подозрительное вложение на анализ команде VirusTotal с помощью клиента Uploader (есть на DVD).

USB: большой риск заражения любого устройства

Техника, подключаемая к ПК по USB, будь то камера, MP3-плеер или флеш-накопитель, легко поддается заражению вредоносным ПО. А с помощью Windows вирус без проблем переселяется на другой компьютер.

Особенно неприятно, что некоторые USB-устройства поступают в магазины с фабрик или от поставщиков уже зараженными. Вот несколько известных примеров:

- Olympus μTough 6010. Из-за ошибок, допущенных при контроле качества, компания Olympus реализовала в Японии 1700 инфицированных камер.

- USB-накопители от IBM. На конференции, посвященной вопросам информационной безопасности, в Австралии представители IBM раздавали зараженные флеш-накопители посетителям своего стенда.

- Creative Sound Blaster X-Fi Go. Это устройство продавалось с уже содержавшимися на нем трояном и червем, действия которых были очень неприятными. Троян Corelink.D устанавливал руткит Agent.THK, загружал Almanahe.V и вносил изменения в функцию автозапуска. Червь R.Jump.AJ загружал троян Agent.JXU и копировался на каждое USB-устройство.

Как защитить себя от инфекций, передающихся по USB? Автозапуск. Утилита Panda USB Vaccine полностью отключает функцию автозапуска. Также вы можете заблокировать лишь отдельные USB-устройства — например, накопители других пользователей.

Тест на вирусы. Выберите в вашем пакете программ для комплексной защиты опцию «Проверять сменные носители» для их сканирования. Чаще всего эта функция находится в дополнительных настройках антивируса.

Читайте нас в социальных сетях

Читайте нас в социальных сетях