Интернет 2012: революционная безопасность и скорость

Архитектура Всемирной паутины была разработана еще в начале 90-х, и сегодня она замедляет работу современных браузеров и легко уязвима. Новые технологии помогут сделать веб-серфинг быстрее и безопаснее.

Архитектура Всемирной паутины была разработана еще в начале 90-х, и сегодня она замедляет работу современных браузеров и легко уязвима. Новые технологии помогут сделать веб-серфинг быстрее и безопаснее.

Даниэль Бернштайн — революционер, который сделает Интернет быстрым и безопасным Пара компьютеров, исследовательская лаборатория в университете и светлые головы, такие как у Даниэля Бернштайна и Джефа Ходжеса, — на сегодняшний день этого достаточно, чтобы совершить революцию. То, над чем упорно трудятся эти люди, имеет огромное значение для каждого, кто хотел бы сделать свою работу в Интернете быстрой и безопасной. Они отважились взяться за устаревшие каналы передачи данных в Сети — протоколы HTTP и TCP. Предложенные ими альтернативы должны устранить серьезные проблемы и подготовить Интернет к будущему — к появлению интерактивных веб-сайтов и все возрастающим массивам данных.

Даниэль Бернштайн — революционер, который сделает Интернет быстрым и безопасным Пара компьютеров, исследовательская лаборатория в университете и светлые головы, такие как у Даниэля Бернштайна и Джефа Ходжеса, — на сегодняшний день этого достаточно, чтобы совершить революцию. То, над чем упорно трудятся эти люди, имеет огромное значение для каждого, кто хотел бы сделать свою работу в Интернете быстрой и безопасной. Они отважились взяться за устаревшие каналы передачи данных в Сети — протоколы HTTP и TCP. Предложенные ими альтернативы должны устранить серьезные проблемы и подготовить Интернет к будущему — к появлению интерактивных веб-сайтов и все возрастающим массивам данных.

Устаревшие протоколы тормозят как каналы с пропускной способностью 100 Мбит/с, так и становящиеся все более «шустрыми» браузеры. Кроме того, хакерам не составляет труда с помощью отточенной техники кибер-атак заполучить такую ценную информацию, как, например, пароли и данные кредитных карт, или захватить власть над интернет-обозревателем пользователя. Бернштайн, Ходжес и их коллеги стремятся достичь большей безопасности и скорости передачи данных в Сети. Новые протоколы получили сокращенные названия DNSCurve, CurveCP, HSTS и SPDY.

Производители браузеров и в особенности хостинг-провайдеры должны поддержать новые технологии. Некоторые крупные поставщики услуг, прежде всего компания Google, уже осознали такую необходимость. Чтобы понять, почему все пользователи получат выгоду от этой революции, нужно сначала осветить проблемы сегодняшних протоколов обмена информацией. Передача данных в Сети, то есть взаимодействие между пользователем (его браузером) и веб-сайтом, протекает в несколько строго установленных этапов, у каждого из которых есть свои слабые места. Протокол TCP устанавливает соединение с веб-сайтом —на этом этапе новый протокол CurveCP призван защитить пользователя от атак хакеров. После этого информация чаще всего передается в незашифрованном виде, и с этим недостатком должен справиться протокол HSTS. Также передача данных по протоколу HTTP довольно медленна. На этом этапе Google хочет нарастить скорость при помощи протокола SPDY. Однако перед тем, как связь с сайтом будет установлена, сервер имен (DNS-сервер) должен определить IP-адрес введенного пользователем веб-адреса (URL). Протокол DNSCurve призван лишить хакеров возможности манипулировать выдачей этих имен.

DNSCurve: фишинга больше нет

Адрес любой интернет-страницы, называемый URL, состоит из трех частей — протокола (http://), доменного имени (www.ichip) и домена верх-него уровня, например .ru. Если пользователь задает URL в адресной строке браузера, он ожидает, что веб-обозреватель отобразит именно этот сайт. Для этого браузеру нужен IP-адрес страницы, который он запрашивает у DNS-сервера. Обычно последний передает IP в незашифрованном виде, и именно здесь пользователя подстерегает опасность.

Если хакеру удастся подменить этот IP-адрес, вы попадете на фишинговый сайт, который может выглядеть как настоящий, но создан для того, чтобы завладеть вашим логином и паролем. Эти атаки под названием DNS-спуфинг крайне опасны и эффективны — настолько, что даже могут использоваться правительствами для осуществления интернет-цензуры.

Математик из университета штата Иллинойс Даниэль Бернштайн разработал технологию, которая получила название DNSCurve. Она защищает передачу доменных имен и IP-адресов путем шифрования запроса и ответа в конечных точках — в DNS-клиенте операционной системы и на DNS-сервере. Если вы вводите в адресной строке URL www.website.ru, то DNS-клиент отсылает его к серверу в виде www.123456789.website.ru. Числовое значение является так называемым публичным ключом этого асимметричного шифрования. Только DNS-сервер может расшифровать этот запрос, так как только ему известен соответствующий частный ключ. В обратном направлении сервер посылает IP-адрес URL с тем же методом шифрования, при этом подтверждается также происхождение пакетов данных. Таким образом, хакер, перехвативший данные, не может с ними ничего сделать.

Многие DNS-серверы уже поддерживают DNSCurve, так как наряду с безопасностью это простое решение не требует существенной модернизации серверов. Все, что необходимо, — это установка дополнительного программного обеспечения. Остается открытым лишь вопрос о том, когда же DNS-клиент операционной системы Windows начнет поддерживать эту полезную технологию.

Что принесут с собой новые домены верхнего уровня

По решению организации ICAN (Internet Corporation for Assigned Names and Numbers) будут введены новые домены первого уровня, такие как .bayern или .microsoft. Но комунужны такие новшества?

НОВЫЕ ИМЕНА —БОЛЬШЕ БЕЗОПАСНОСТИ Домен первого уровня — это третья часть адреса домена наряду с «www» и именем, которая необходима для обозначения разрешения имени и передачи IP-адреса. С 12 января 2012 года корпорации и государственные структуры смогут подать заявку на собственный домен первого уровня, став при этом маленькой частью сетевой архитектуры. Однако этот процесс будет длиться очень долго, так что первые новые домены верхнего уровня заработают только в 2013 году. При этом вокруг функциональных доменов типа .hotel или .music развернется всеобщая борьба. Предприятиям новые домены первого уровня обеспечат более надежную защиту торговых марок, странам — географических названий. Пользователю строгие критерии отбора должны гарантировать, что сайты в таких доменах достойны доверия.

CurveCP: шифрование с помощью кривых

Используя принцип шифрования передаваемых данных в конечных точках, Даниэль Бернштайн планирует преобразовать и транспортный протокол, который ответственен за связь между браузером и веб-сайтом и передает данные отдельными пакетами. Используемый сегодня протокол TCP появился 19 лет назад, по стандарту он незашифрован и может стать легкой мишенью для вредоносного ПО. В новом протоколе CurveCP ставка также делается на асимметричное шифрование данных, расшифровать которые может только получатель при помощи частного ключа.

Тот же самый принцип лежит в основе шифрования PGP (Pretty Good Privacy), которое применяется при передаче сообщений электронной почты. Однако протокол CurveCP при этом использует другой метод кодирования — асимметричную криптосистему эллиптических кривых Curve25519. За сложным названием скрывается трудоемкий логарифмический расчет точек эллиптической кривой. Несмотря на то что звучит это сложно, на практике все проще: данный метод работает с гораздо более короткими ключами, чем другие способы асимметричного шифрования. Для сравнения: ключ размером 160 бит системы Curve25519 такой же надежный, как и ключ длиной 1024 бит алгоритма шифрования RSA. Это сокращает объем информации и не так сильно замедляет передачу данных.

И все же за безопасность приходится платить: по сравнению с незашифрованной передачей данных протокол CurveCP медленнее. Однако, по словам Бернштайна, он функционирует всего лишь в 1,15 раз медленнее, чем протокол TCP. Несмотря на обстоятельное кодирование, процессор также не получает ощутимой дополнительной нагрузки. Сегодняшние CPU, утверждает Бернштайн, способны без проблем обрабатывать 10 млн ключей менее чем за 10 минут. Даже самый ловкий пользователь не сможет открывать порядка 16 600 страниц в секунду, что было бы необходимо для достижения этой величины.

Компания Google стала первым производителем, реализовавшим эту технологию в самой последней версии браузера Chrome. Так как технология CurveCP должна заменить один из краеугольных камней Всемирной паутины, другим производителям веб-обозревателей не следует отставать от Google. Однако они ничего не говорят о конкретных планах в этом направлении.

DNSCURVE И CURVECP: Методы шифрования адресов

На большинстве сайтов авторизация защищена SSL-кодированием.

Технология HSTS обеспечивает эту защиту также на всех внутренних страницах сайта, предотвращая тем самым кражу паролей.

HSTS: принудительные меры безопасности

HSTS: принудительные меры безопасности

Альтернативу для безопасных соединений в Сети представляет технология HTTP Strict Transport Security (HSTS), которую уже сегодня применяют многие владельцы сайтов.

Раньше зашифрованные соединения можно было узнать по буквам «https» в адресной строке браузера. Однако большинство пользователей забывают добавлять эти буквы, когда вводят URL, или сразу же добавляют в закладки адрес сайта без шифрования — с буквами «http». На сайтах, которые поддерживают оба метода соединения, например Facebook, пользователи могут авторизоваться либо через безопасную версию сайта (https), либо через обычную (http), на которой возможна кража пароля. При этом хакер, так называемый «человек посередине», который находится на пути между пользовательским ПК и сервером, может украсть личные данные. Но в этом не всегда

виноват сам пользователь, так как некоторые сайты кодируют только страницу авторизации, а затем снова направляют посетителей на незашифрованные внутренние страницы.

На основе Firefox-плагина ForceHTTPS команда Джефа Ходжеса, ответственного в то время за сохранность информации в платежной системе PayPal, разработала механизм

HSTS. Его задача — предотвращать небезопасные соединения, заставляя веб-серверы определять любые соединения с пользователями как зашифрованные, если эта функция поддерживается браузером. При этом не имеет значения, ввел ли пользователь в адресной строке буквы «https», и на какой внутренней странице домена он находится. Эти принудительные меры безопасности никак нельзя обойти — в противном случае сайт просто не будет отображаться.

Соединение по HTTPS отражается в заголовке протокола передаваемых данных следующим образом: «Strict-Transport-Security: max-age=123456789;includeSubDomains». Параметр «max-age» показывает, как долго будет поддерживаться связь по HTTPS в секундах, а «includeSubDomains» означает, что каждая внутренняя страница сайта зашифрована. Еще одно преимущество технологии HSTS заключается в том, что хакер не может украсть файлы cookie с данными авторизации и совершать различные действия (делать покупки, писать сообщения) от имени пользователя. Это было бы возможно, если бы пользователь с зашифрованной страницы авторизации сразу перешел на незашифрованную.

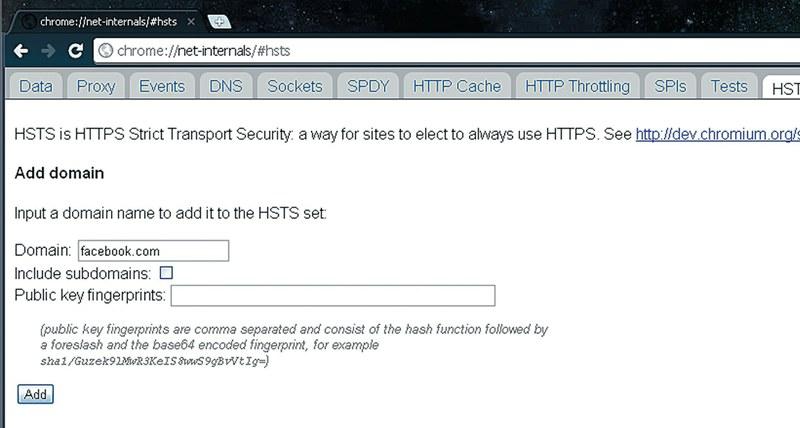

Принудительные меры защиты технологии HSTS могут поначалу показаться странными, но в конечном итоге они содействуют пользователю, перенося ответственность за обеспечение безопасности на владельца сайта. Пользователю больше не нужно заглядывать в адресную строку, чтобы убедиться в наличии защищенного соединения, или гадать, что означают данные сертификата. Конечно, еще долгое время данная технология будет присутствовать далеко не на всех сайтах, но некоторые веб-ресурсы, так же, например, как и платежная система PayPal, менеджер паролей LastPass и Android Market, уже применяют HSTS. Производители браузеров тоже стараются не отставать: Chrome и Firefox (с четвертой версии) поддерживают HSTS. В Chrome HSTS-сайты внесены в специальный список, который вы можете дополнять. Для этого вам нужно набрать в адресной строке chrome://net-internals, перейти на вкладку HSTS, в разделе «Добавить домен» («Add Domain») ввести URL и отметить флажком пункт «Добавить субдомены» («Includesubdomains»).Тестирование этой функции на сайте Facebook дало положительный результат — серфинг по всем страницам сайта осуществлялся только через защищенное соединение.

Как HSTS обеспечивает безопасность каждого сайта

На большинстве сайтов информация защищена SSL-кодированием. Технология HSTS обеспечивает эту защиту также на всех внутренних страницах сайта, предотвращая тем самым кражу паролей.

SPDY: турбо-Интернет от Google

SPDY: турбо-Интернет от Google

Так как полностью зашифрованные интернет-соединения всегда несколько медленнее, на выручку приходит еще одна новая технология. SPDY (произносится как «спиди», от англ. «speedy» — быстрый) создана для того, чтобы значительно ускорить передачу данных по протоколу HTTP. Когда 15 лет назад разрабатывался стандарт HTTP, сайты были гораздо проще: много текста, мало графики и интерактивных элементов. Небольшие объемы данных передаются по HTTP довольно эффективно. Но чем больше компонентов содержится на сайте (фото, видео, элементы JavaScript и CSS), тем больше HTTP становится похожим на горлышко бутылки. Так как этот протокол может за одну активную сессию передавать только один из элементов, часто происходят задержки, и сайты загружаются не полностью.Еще одна заметная слабость стандарта HTTP — это заголовки протоколов, которые остаются в несжатом виде и передают одну и ту же информацию (язык, шрифт, данные о ранее посещенном сайте).

Разработанная компанией Google технология SPDY должна исправить эти слабые места. Разработчикам был брошен вызов, так как было бы непросто заменить протокол HTTP, применяемый во всей Всемирной паутине. Потребовались бы обширные изменения в пользовательских операционных системах, а также в оборудовании серверов и Сети. Поэтому SPDY модифицирует только управление соединением и формат передачи данных протокола HTTP.

С технической точки зрения связь по-прежнему осуществляется по протоколу HTTP, а данные передаются в TCP-пакетах, но SPDY позволяет сделать количество параллельно загружаемых элементов страниц неограниченным. В этой технологии Google использует метод мультиплексирования, когда вся коммуникация между пользователем и сервером объединяется, разделяется на фреймы и передается через одно зашифрованное соединение. Данный метод позволяет установить приоритет отдельных элементов, чтобы сначала передавались самые важные данные, или заблокировать определенные элементы, если канал перегружен. При помощи функции«проталкивания» сервер может посылать браузеру даже те данные, которые еще не были запрошены. Кроме того, SPDY разгружает заголовки протоколов и сжимает их посредством GZIP. У SPDY есть единственный недостаток: из-за сжатия заголовков и шифрования возрастает нагрузка на процессор.

Тем не менее, по утверждениям Google, новая технология обеспечивает прирост скорости на 44–64%. Пользователь может почувствовать разницу при обращении через браузер Chrome к таким службам Google, как Docs или Gmail, в которых технология SPDY задействуется уже на 90%. И действительно, в Chrome все функционирует быстрее, чем в Firefox или IE, хотя скорость также зависит от актуального соединения и загруженности сервера.

В качестве владельца популярных веб-сервисов Google выигрывает благодаря высокой скорости соединения. Но и другие уже используют технологию SPDY. Например, веб-разработчики Strangeloop внедрили эту технологию для некоторых клиентов и отметили среднее увеличение скорости загрузки на 20%. Mozilla также считает SPDY значительным улучшением протокола HTTP — технология будет тестироваться в разрабатываемых версиях Firefox. На вопрос, будет ли она поддерживаться последней версией, разработчики Firefox не ответили. Когда революция успешно завершится, неизвестно. Ясно одно: что-то изменится, и изменится в лучшую сторону для пользователя, который получит доступ в более быстрый и безопасный Интернет.

Как SPDY ускоряет работу сети

Отдельные элементы веб-сайтов сейчас передаются частями по HTTP.

Протокол SPDY связывает эти составляющие, и сайты загружаются на 64% быстрее.

Здесь уже началась интернет-революция

Здесь уже началась интернет-революция

IPV6: НЕИСЧЕРПАЕМЫЙ ЗАПАС АДРЕСОВ Любое конечное оборудование — со стороны как пользователя, так и сервера — должно иметь IP-адрес, чтобы пересылать и получать данные. Используемые ранее адреса IPv4 (например 192.168.56.1) уже почти все заняты, а Интернет продолжает разрастаться. Решением проблемы являются адреса IPv6 вида 2001:0eb7:86b4:03d7:1218:8e3b:0540:7847/64. Их общее количество ввиду огромного размера практически бесконечно. Переход затронет пользователей (обновление программного обеспечения роутера), провайдеров и владельцев сайтов. Соединения IPv4 будут работать как и прежде, так что переход должен происходить без проблем.

HTML 5: ИНТЕРАКТИВНЫЕ ВЕБ-САЙТЫ На сегодняшний день устарели не только протоколы HTTP и TCP, но и стандартный язык разметки документов. HTML появился еще тогда, когда сайты были текстовыми. Мультимедийное разнообразие многих сегодняшних веб-ресурсов можно реализовать только при помощи дополнительных элементов, таких как JavaScript или Flash. Но, хотя они и дают возможность разместить на сайте много видеофайлов, графиков и интерактивных элементов, работа страницы замедляется, и могут даже возникнуть сбои браузера. При помощи HTML 5 разработчики могут внедрить многие из этих компонентов прямо в код сайта. Все больше ресурсов используют HTML 5, тем более что некоторые конечные устройства, например iPad, не поддерживают Flash.

Службы Google, например Picasa, уже используют протокол SPDY вместо HTTP и за счет этого выигрывают в скорости передачи данных |

Технология HSTS заставляет браузер использовать защищенное соединение. Но для этого она должна быть внедрена на сайте |

Читайте нас в социальных сетях

Читайте нас в социальных сетях