Защищаемся от взлома: Android и iOS на прицеле у хакеров

Именно мобильные ОС все чаще становятся целью злоумышленников, действующих через вредоносные программы. Какие шаги предпринимает Google и Apple для защиты своих операционных систем? И как можно обезопасить смартфоны и планшеты?

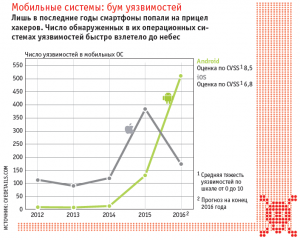

Компания Google чуть более года назад настроила регулярный ритм выпуска патчей для Android, и сейчас активно закрывает множество «брешей» в системе безопасности, пусть даже пока зловредов, которые способны напрямую воздействовать на систему, как в случае с Windows, не очень много. Но продукт Google быстро «наверстывает» упущенное: под конец этого года общее количество обнаруженных в Android уязвимостей, вероятно, превысит 500 штук. В этом отношении статистика CVE показывает не столько ненадежность Android, сколько то, что нельзя точно оценить, что появится в будущем.

Погружение в болото из патчей

Ежемесячные «заплатки» для Android, к сожалению, попадают не на все устройства: баги в старых версиях принципиально не чинятся, поскольку Google еще в версии 4.4 внедрила в ядро новую архитектуру безопасности. Автоматически последние патчи получают только разработанные самим концерном устройства Nexus. В случае со всеми остальными аппаратами за распределение ответственны исключительно разработчики телефонов. Для последних успешных моделей, таких как Galaxy S7, крупные производители также ответственно предоставляют обновления, но остальным придется подождать, или же они совсем могут остаться без исправлений. В конце июля Lenovo сообщила, что для ее смартфонов Motorola больше не будет соблюдаться прежняя частота обновлений, поскольку затраты на тестирование и реализацию слишком велики.

Ежемесячные «заплатки» для Android, к сожалению, попадают не на все устройства: баги в старых версиях принципиально не чинятся, поскольку Google еще в версии 4.4 внедрила в ядро новую архитектуру безопасности. Автоматически последние патчи получают только разработанные самим концерном устройства Nexus. В случае со всеми остальными аппаратами за распределение ответственны исключительно разработчики телефонов. Для последних успешных моделей, таких как Galaxy S7, крупные производители также ответственно предоставляют обновления, но остальным придется подождать, или же они совсем могут остаться без исправлений. В конце июля Lenovo сообщила, что для ее смартфонов Motorola больше не будет соблюдаться прежняя частота обновлений, поскольку затраты на тестирование и реализацию слишком велики.

Apple, напротив, долгие годы «латает» iOS с завидной регулярностью. Относительно низкий балл по шкале CVSS, присвоенный этой операционной системе, говорит о том, что обнаруженные уязвимости не имеют особого веса. И несмотря на то, что программы-вымогатели существуют и для iOS, они попадают туда не напрямую, а через взломанные аккаунты iCloud. С помощью функции защиты от кражи устройство iPhone блокируется из этого сервиса. Злоумышленники связывают блокировку с требованием о выкупе, отображенном на экране блокировки. С самим телефоном хакерам, однако, ничего сделать не получится. Пострадавшие могут обратиться в компанию Apple для разблокировки устройства.

Мобильные программы-вымогатели

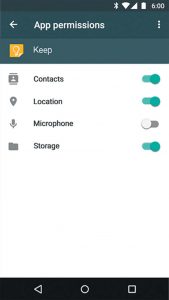

Начиная с Android 6 пользователь сам выбирает, какие системные службы может использовать приложение

Android не может стать таким же прекрасным образцом для подражания, как iOS: по сведениям из отчета Лаборатории Касперского, в Европе в период между апрелем 2015 года и мартом 2016 года 23% всех атак выполнялись посредством программ-вымогателей. В пределах мира это рекордный показатель. В отличие от Windows, мобильное вредоносное ПО ограничивается запретом доступа к устройству через экран блокировки. Это ограничение обусловлено системными настройками, поскольку лишь малое число пользователей «прорутили» свои смартфоны, чтобы, как и под Windows, получить права администратора. Поскольку возможности вредоносного ПО для Android не превышают возможностей владельца устройства, оно не способно зашифровать данные на телефоне.

И все же Android позволяет расширить права пользователя: приложения могут запускаться с так называемыми правами Device Administrator. Они нужны антивирусам и программам родительского контроля, чтобы контролировать действия, осуществляемые на устройстве. Если вредоносное ПО функционирует подобным образом, пользователь вряд ли заметит его после установки. Обнаружить вымогателя поможет специальный сканер, например, Detector от Trend Micro.

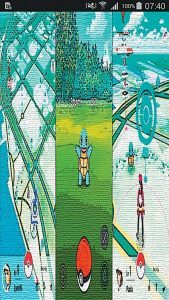

В отличие от Windows, вирусы попадают в Android без участия пользователя смартфона. Зачастую они маскируются под популярные игры, которые именно сейчас гремят на весь мир. Клоны и дополнения, например под Pokémon GO, пишутся очень быстро: с середины июля эксперты по информационной безопасности компании ESET насчитали более 200 фальшивых приложений Pokémon, скрытно рассылающих дорогостоящие SMS или покушающиеся на данные пользователей. А под именем Pokémon Go Ultimate свирепствует вредоносное приложение, запирающее экран блокировки.

Из-за раскрутки Pokémon GO многие подделки смогли действовать крайне успешно, поскольку Android не связан исключительно с Play Маркетом Google. Эта система допускает установку приложений из других магазинов, а также с помощью загрузки файла APK. Поскольку новый хит постепенно появляется в различных странах, вредоносные приложения могут сыграть на нестерпимом желании преждевременно установить игру.

Особая Android с дополнительной защитой

Компания Google еще в прошлом году бросила все силы на обеспечение безопасности Android, однако до сих пор она лишь в начале пути. Насколько защищенной может быть ОС, демонстрирует разновидность Android, которая носит название Copperhead OS.

Одноименная фирма, специализирующаяся на безопасности, внедрила в систему от Google комплексную защиту памяти, которая должна предотвращать типовые сценарии заражения через переполнение буфера или использование расширенных системных прав. Пользователи, которым не по зубам разобраться с этой технологией, могут легко повысить уровень безопасности простой перестановкой ползунка.

Систему Copperhead, базирующуюся на Android 6, пока можно установить лишь на некоторые устройства Nexus; в ней даже отсутствует Play Маркет от Google. Потребуется также некоторый опыт обращения с такими прошивками: перед установкой необходимо разблокировать загрузчик и запустить файл образа с ПК. Пользователи, знакомые с такими инструментами, как Nexus Root Toolkit, легко во всем разберутся. Copperhead OS вряд ли может стать массовым решением, однако прекрасно доказывает, что работы в отношении оптимизации безопасности — непочатый край.

Контроль за приложениями

Конфигурацией настроек Android можно предотвратить по меньшей мере пару опасных ситуаций. Так, не следует активировать опцию «Разрешить установку приложений из неизвестных источников» в разделе «Безопасность». Несмотря на то, что компания ESET обнаружила множество опасных клонов игры Pokémon в Play Маркете, основная их часть проникает на смартфоны из других источников. Кроме того, в том же разделе необходимо задействовать «Верификацию приложений». Эта функция отвечает за пересылку информации об установленных приложениях в корпорацию Google, где та, в свою очередь, сопоставляется с вредоносными программами. Если Google обнаруживает совпадение, система отображает предупреждение. Кроме того, начиная с шестой версии Android пользователь получил возможность перепроверить, какие права выданы приложению, чтобы заблокировать излишние.

Насчет предоставления этой функции компания Google долго колебалась: некоторое время она была доступна в Android 4.3, но затем, в версии 4.4, снова отключена. Такой запрет сегодня уже корпорации не сошел бы с рук.

Расширение диапазона атак

Игра в догонялки, впрочем, постоянно набирает обороты: как только обнаруживается уязвимость, у преступников уже наготове вредоносное ПО для ее использования, если только разработчик их не опередил и не предоставил патч. Долгое время пользователям Windows приходилось вникать в нюансы этой гонки. Но с недавнего времени борьба распространилась на смартфоны и сетевые устройства. Оборудование, которым мы пользуемся ежедневно, уже не ограничивается ПК и ноутбуками: смартфоны, маршрутизаторы, сетевые хранилища и веб-камеры стали неотъемлемой частью нашей жизни. В будущем этот список пополнится фитнес-браслетами и «умным домом». Во всех устройствах скрывается программное обеспечение, которое можно взломать. Это всего лишь вопрос времени.

Игра в догонялки, впрочем, постоянно набирает обороты: как только обнаруживается уязвимость, у преступников уже наготове вредоносное ПО для ее использования, если только разработчик их не опередил и не предоставил патч. Долгое время пользователям Windows приходилось вникать в нюансы этой гонки. Но с недавнего времени борьба распространилась на смартфоны и сетевые устройства. Оборудование, которым мы пользуемся ежедневно, уже не ограничивается ПК и ноутбуками: смартфоны, маршрутизаторы, сетевые хранилища и веб-камеры стали неотъемлемой частью нашей жизни. В будущем этот список пополнится фитнес-браслетами и «умным домом». Во всех устройствах скрывается программное обеспечение, которое можно взломать. Это всего лишь вопрос времени.

ФОТО: компании-производители

Читайте нас в социальных сетях

Читайте нас в социальных сетях