Как и почему вы должны защитить свой iPhone

Если вы думаете, что iOS идеально защищена от сбора данных, то вы ошибаетесь. Обеспечить безопасность можно только с помощью средств системы и правильно установленных параметров: каких именно, расскажем в нашей статье.

Выявляем случаи несанкционированного доступа

Прежде чем приступить к собственно защите устройства под iOS, проверьте, не имеют ли уже злоумышленники несанкционированный доступ для сбора данных. Обычно для этого злоумышленник совершает так называемый джейлбрейк: обходит параметры безопасности устройства и может в фоновом режиме управлять всем смартфоном, устанавливать приложения и перехватывать данные.

Прежде чем приступить к собственно защите устройства под iOS, проверьте, не имеют ли уже злоумышленники несанкционированный доступ для сбора данных. Обычно для этого злоумышленник совершает так называемый джейлбрейк: обходит параметры безопасности устройства и может в фоновом режиме управлять всем смартфоном, устанавливать приложения и перехватывать данные.

Выявить факт джейлбрейка можно с помощью определенных инструментов безопасности, сканирующих систему на предмет вмешательства. Рекомендуем приложение от Lookout, которое кроме джейлбрейка также проверяет, какой версией iOS вы пользуетесь. Если инструмент Lookout бьет тревогу, вам нужно пойти на радикальные меры: полностью переустановить систему. Только таким образом можно со стопроцентной гарантией избавить систему от шпионов.

Если вы создали резервную копию ОС, в таком случае лучше ее не разворачивать, за исключением локального бэкапа, хранящегося на домашнем компьютере: шифрование защищает от злоумышленников, которые, возможно, имеют доступ к Apple ID пользователя.

Чтобы полностью удалить данные с устройства, перейдите в меню «Настройки | Основные | Сброс» и выберите «Стереть». После перезагрузки устройство откатится к заводским настройкам. Выберите настройку iPhone как нового. Чтобы в дальнейшем иметь возможность создавать защищенные резервные копии, сохраняйте данные на домашнем компьютере с помощью iTunes или используйте безопасную USB-флешку для iPhone, например, iXpand от SanDisk.

Разоблачаем подозрительных сборщиков данных

Помимо джейлбрейка существует еще один метод, который применяют подозрительные компании, чтобы добраться до зашифрованных данных, хранящихся на устройствах iOS. Компании обычно используют так называемый профиль конфигурации, чтобы снабдить свои устройства собственным программным обеспечением и настройками. Права, которые предоставляет такой профиль администратору, сравнимы с правами, которые дает джейлбрейк. Apple тоже использует такой сертификат, например, для установки программ, находящихся на стадии бета-тестирования.

Помимо джейлбрейка существует еще один метод, который применяют подозрительные компании, чтобы добраться до зашифрованных данных, хранящихся на устройствах iOS. Компании обычно используют так называемый профиль конфигурации, чтобы снабдить свои устройства собственным программным обеспечением и настройками. Права, которые предоставляет такой профиль администратору, сравнимы с правами, которые дает джейлбрейк. Apple тоже использует такой сертификат, например, для установки программ, находящихся на стадии бета-тестирования.

Но если для джейлбрейка достаточно кликнуть по фишинговой ссылке, то для установки профиля конфигурации нужно активное участие пользователя. Когда веб-сайту или программе нужно настроить профиль, от пользователя требуется ввести код устройства под iOS и подтвердить установку. Поэтому злоумышленники пытаются просто-напросто убедить пользователя это сделать, применяя методы социальной инженерии: например, выводится предупреждение о не существующем на самом деле вирусе, который якобы будет удален при установке некоего программного обеспечения.

Чтобы определить, установлен ли уже такой профиль на устройстве, откройте меню «Настройки | Основные» и в пункте «Профили» посмотрите все активные профили конфигурации. Если какой-то из них вам не знаком, откройте его и нажмите «Подробнее». В следующем окне вы увидите, к чему у профиля есть доступ. Если вы сомневаетесь в определении параметров, лучше на всякий случай стереть всю запись, нажав в просмотре профиля «Удалить профиль».

Защищаемся с помощью средств системы

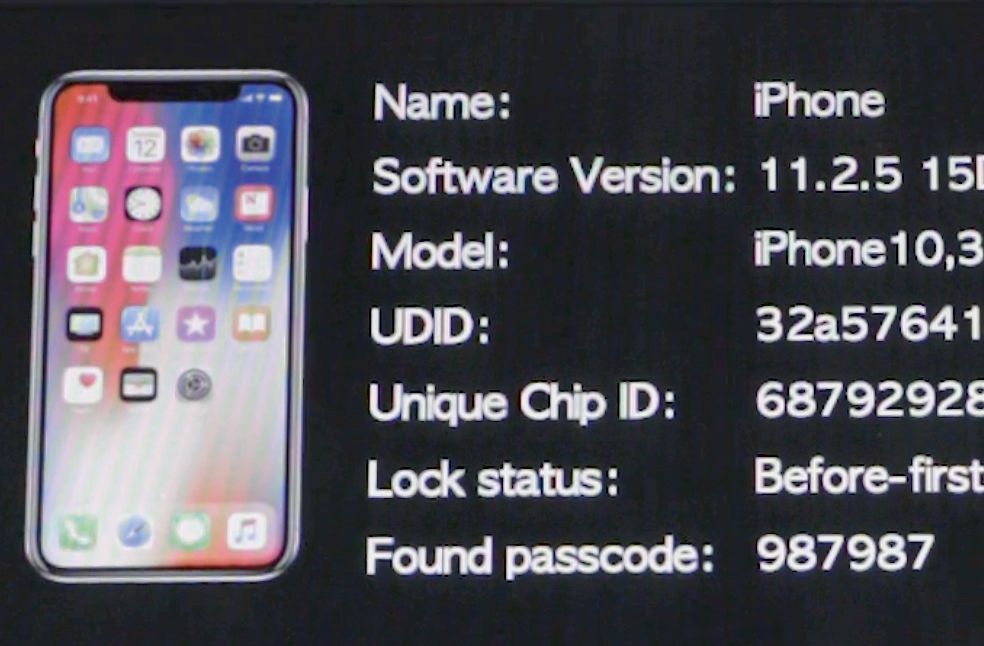

После того как вы убедились, что никто незаметно от вас не орудует на вашем смартфоне, приступите собственно к обеспечению безопасности. Наиболее эффективную защиту предлагает надежный код доступа, который должен представлять собой сложный пароль — одного только простого числового кода недостаточно, как показывают утекшие в сеть материалы компании GrayKey, занимающейся вопросами безопасности.

После того как вы убедились, что никто незаметно от вас не орудует на вашем смартфоне, приступите собственно к обеспечению безопасности. Наиболее эффективную защиту предлагает надежный код доступа, который должен представлять собой сложный пароль — одного только простого числового кода недостаточно, как показывают утекшие в сеть материалы компании GrayKey, занимающейся вопросами безопасности.

Специалисты могут взломать современные устройства iOS за минуты, используя еще не известные уязвимости методом брут-форса. Даже шестизначный код взламывается быстро. Но для более сложных паролей даже GrayKey требуется от нескольких лет до десятилетий.

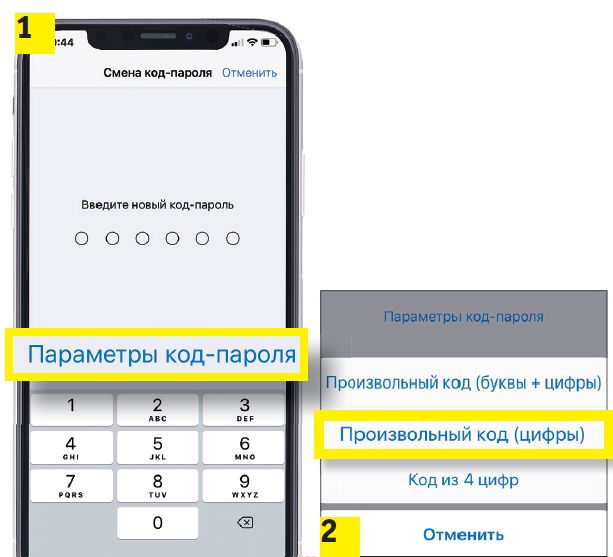

Чтобы задать надежный пароль, в меню «Настройки» нажмите «Touch ID и пароль» или «Face ID и код-пароль» в зависимости от модели iPhone. Далее выберите «Сменить код-пароль» и затем «Параметры код-пароля» и активируйте опцию «Произвольный буквенно-цифровой пароль», задав пароль длиной примерно в двадцать символов. Вполне достаточно использовать нижний регистр и дефисы. Переживать не нужно, пароль нужно вводить редко, поскольку для подтверждения обычно можно использовать Touch ID или Face ID.

Хотите научиться отличать оригинальный айфон от поддельного? Пройтите наш тест: легко ли вам «впарить» поддельный iPhone.

Читайте также:

Читайте нас в социальных сетях

Читайте нас в социальных сетях