Хакеры атакуют ленивых пользователей

Эксперты из немецкой компании G Data оценили активность хакеров за последнее время и пришли к достаточно интересным выводам.

Эксперты из немецкой компании G Data оценили активность хакеров за последнее время и пришли к достаточно интересным выводам.

Старые уязвимости все еще представляют интерес для онлайн-преступников

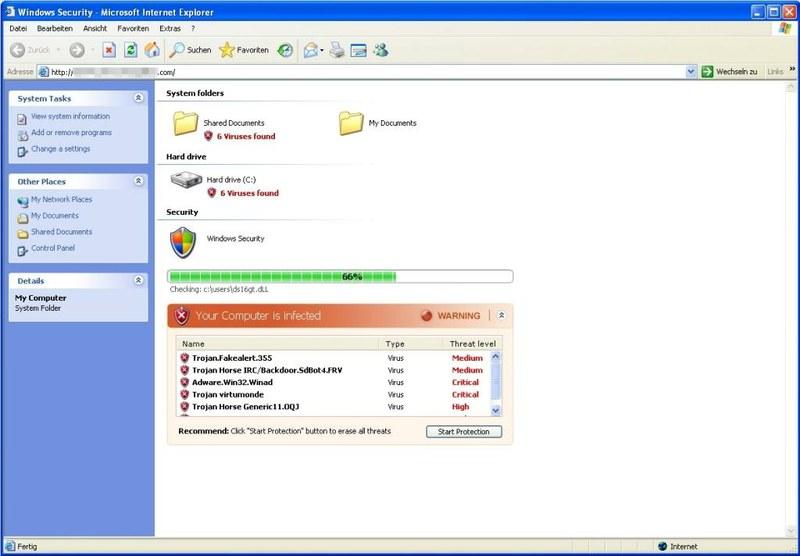

Старые уязвимости все еще представляют интерес для онлайн-преступников  Trojan.FakeAlert.CJM выдает себя за Windows Explorer и инсценирует процесс инфицирования ПК Оказывается, с конца прошлого года индустрия вредоносного ПО была направлена на уязвимости в Java, которые недавно вытеснили из Топ 10 уязвимости в PDF, а наиболее уязвимыми являются те пользователи, которые по тем или иным причинам не устанавливают обновления программ.

Trojan.FakeAlert.CJM выдает себя за Windows Explorer и инсценирует процесс инфицирования ПК Оказывается, с конца прошлого года индустрия вредоносного ПО была направлена на уязвимости в Java, которые недавно вытеснили из Топ 10 уязвимости в PDF, а наиболее уязвимыми являются те пользователи, которые по тем или иным причинам не устанавливают обновления программ.

Согласно выводам экспертов G Data, возросло количество вредоносных программ, устанавливающих поддельное антивирусное ПО или провоцирующих пользователей к установке фальшивых антивирусных программ, а наибольшую прибыль онлайн-преступники получают от инфицирования ПК через неустановленные обновления для браузера и его компонентов.

При этом наиболее популярными являются открытые пробелы в системе безопасности в плагинах браузера. При таком сценарии преступники не используют актуальные уязвимости. Только за прошлый месяц четыре из десяти компьютерных вредителей из Топ 10 были нацелены на уязвимости Java, для которых Oracle выпустил обновления еще в марте 2010 года.

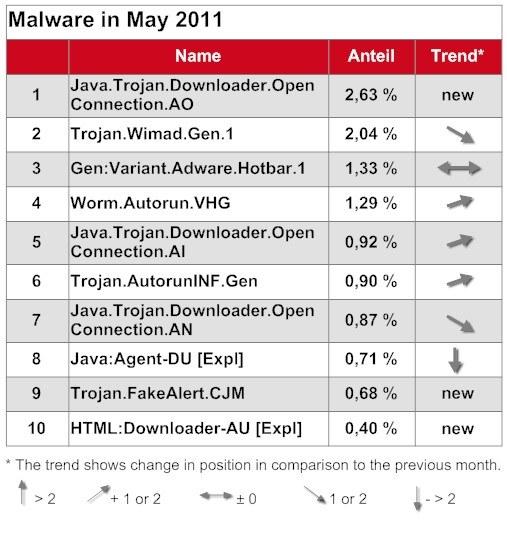

Вот список компьютерных вредителей из ТОП 10 вредоносных программ:

- Java.Trojan.Downloader.OpenConnection.AO. Данный троянский загрузчик находится в манипулируемых апплетах Java на веб-сайтах. Если апплет загружается, он генерирует URL из параметров, а загрузчик загружает вредоносный исполняемый файл в компьютер пользователя и исполняет его. Эти файлы могут представлять любой вид вредоносного ПО. Загрузчик использует уязвимость CVE-2010-0840 для того, чтобы проникнуть в Java-Sandbox и записать данные на систему.

- Trojan.Wimad.Gen.1.

Этот троянец выдает себя за обычный аудио-файл в формате .wma, который воспроизводится только после установки специального кодека на системы с Windows. Если файл исполняется пользователем, взломщик может установить любой вредоносный код на систему. Инфицированные аудио-файлы распространяются преимущественно через P2P-сети.

- Gen:Variant.Adware.Hotbar.1. Данный поддельный антивирус устанавливается преимущественно незаметно для пользователей как часть бесплатного пакета программного обеспечения, такого как VLC, XviD или подобного, которые загружаются не производителем, а из других источников. Подозрительными спонсорами этого актуального ПО являются ‘Clickpotato’и ‘Hotbar’. Все пакеты «Pinball Corporation» имеют цифровой номер и запускаются автоматически при каждом запуске Windows и обозначаются в виде иконки в трее.

- Worm.Autorun.VHG.

Этот вредитель представляет собой червь, который распространяется на операционных системах Windows с помощью функции autorun.inf. Он использует внешние запоминающие устройства, такие как USB-носители и мобильные жесткие диски. Он является интернет- и сетевым червем и использует уязвимость CVE-2008-4250. - Java.Trojan.Downloader.OpenConnection.AI.

Данный троянский загрузчик находится в манипулируемых Java-апплетах на веб-сайтах. Если апплет загружается, он генерирует URL из параметров, а загрузчик загружает вредоносный исполняемый файл в компьютер пользователя и исполняет его. Эти файлы могут представлять любой вид вредоносного ПО. Загрузчик использует уязвимость CVE-2010-0840 для того, чтобы проникнуть в Java-Sandbox и локально записать данные. - Trojan.AutorunINF.Gen. Данный вредитель производит родовое распознавание известных и неизвестных вредоносных файлов autorun.inf. Данные файлы являются файлами автозапуска, которые используют флешки, ВЗУ,CD и DVD в качестве механизмов распространения компьютерных вредителей.

- Java.Trojan.Downloader.OpenConnection.AN. Данный троянский загрузчик находится в манипулируемых Java-апплетах на веб-сайтах. Если апплет загружается, он генерирует из параметров URL, а загрузчик загружает вредоносный исполняемый файл в компьютер пользователя и исполняет его. Эти файлы могут представлять любой вид вредоносного ПО. Загрузчик использует уязвимость CVE-2010-0840 для того, чтобы проникнуть в Java-Sandbox и записать данные на систему.

- Java:Agent-DU [Expl]. Данный вредитель, базирующийся на Java, является апплетом-загрузчиком, который пытается обойти защитные механизмы Sandbox через уязвимость CVE-2010-0840 для того, чтобы загрузить дополнительные вредители в компьютер пользователя. Апплет обходит Sandbox и может, например, исполнить загруженный файл .EXE, чего обычный апплет сделать не может, так как Java-Sandbox может прервать этот процесс.

- Trojan.FakeAlert.CJM.

Этот вредитель пытается провоцировать пользователя к загрузке фальшивых антивирусных программ. Веб-сайт копирует Windows Explorer и демонстрирует многочисленные инфекции. Как только пользователь кликает по любому пункту на веб-сайте, предлагается файл для загрузки, который как раз содержит поддельный антивирус, один из вариантов «System Tool». - HTML:Downloader-AU [Expl]. Это вредитель, базирующийся на Java, является апплетом, который загружает HTML-страницу. Данная подготовленная HTML-страница пытается через уязвимость (описанную в CVE-2010-4452) загрузить URL в уязвимую виртуальную машину Java. Таким образом, взломщик пытается обойти защитные механизмы виртуальной машины и получить возможность производить любые действия на компьютере.

Ральф Бенцмюллер, руководитель лаборатории безопасности компании G Data, советует: «Даже если объем устанавливаемых обновлений огромен, пользователи не должны вмешиваться в процесс их установки и деактивировать функцию обновления. Это относится не только к Java, но и ко всем установленным плагинам браузера и к установленным на ПК пользовательским программам».

Читайте нас в социальных сетях

Читайте нас в социальных сетях