Хакеры в детской: насколько безопасны игрушки?

Многие модели цифровых игрушек можно подключить к Интернету. Но очень жаль, что поставщики не уделяют должного внимания защите данных, открывая хакерам лазейку во владения малышей.

Кукла Барби, которая подслушивает разговоры ребенка и сохраняет их в Интернете, производитель детских компьютеров, который хранит фотографии профиля и адреса детей и их родителей на своих серверах, видеоняня, которая отправляет картинку с детской кроваткой в Сеть, — цифровые устройства, подключаемые к Интернету, уже давно захватили детскую комнату. Но, к сожалению, все чаще обнаруживается, что производители таких онлайн-игрушек недостаточно серьезно относятся к вопросу безопасности данных.

Барби: интерактивная и уязвимая

Новая кукла называется Hello Barbie («Привет, Барби»). Эта Барби следует примеру Cortana и Siri: она подключается по беспроводной сети к Интернету и, будучи оснащенной микрофоном и динамиком, может давать логически обоснованные ответы на вопросы ребенка, то есть вести беседу.

Звук с микрофона передается через Wi-Fi в Интернет, и на серверах сторонней компании ToyTalk происходит обработка разговора. Затем кукла воспроизводит сгенерированный ответ, создавая эффект естественного общения.

Команда Bluebox и другие специалисты в области безопасности открыли некоторые потенциально опасные уязвимости, прежде всего связанные с приложением Hello Barbie. Злоумышленники могут атаковать игрушки напрямую, например, подключать смартфоны к беспроводной сети, которая содержит в названии слово «Barbie», а в худшем случае кукла может превратиться в микрофон, при помощи которого происходит прослушка всех разговоров ребенка.

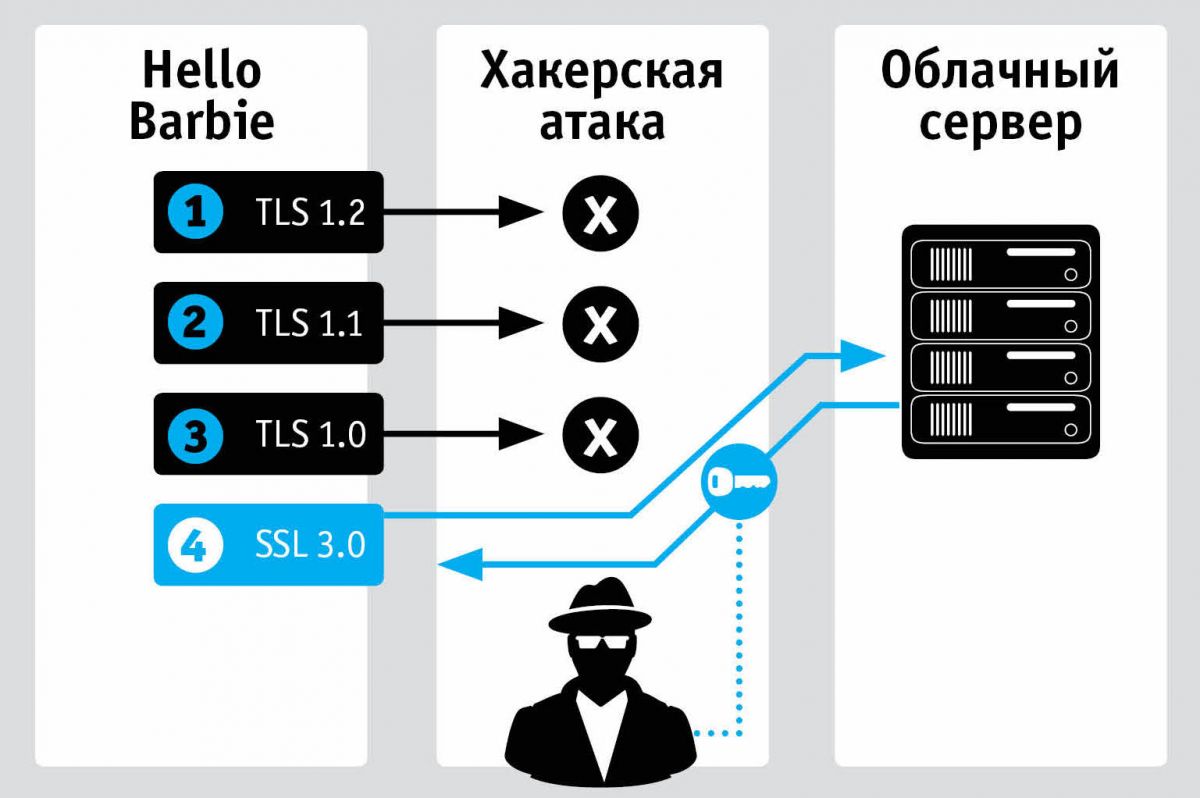

ToyTalk уже успела отреагировать на эти обвинения, выступив с заявлением, что системы сами по себе безопасны и защищены. Например, шифрованием. Тем не менее, безопасность эта весьма условна. Как оказалось, сервера поставщика уязвимы перед так называемыми атаками POODLE. Такого рода атаки позволяют злоумышленникам расшифровать защищенный канал, используя более старый, а значит, и более уязвимый, криптографический протокол (см. картинку).

Эта уязвимость была обнаружена еще в октябре 2014 года, и ToyTalk должна была с самого начала найти решение этого вопроса в структуре своей безопасности.

Но это далеко не первый случай обнаружения проблемы в безопасности куклы, подключенной к Интернету. Еще в 2014 году специалисты нашли способ, как обойти систему безопасности куклы «Кайла». Она так же обменивается данными с серверами в Сети — как выяснилось, эти данные можно легко перехватить и затем заставить куклу произносить любые выражения.

Небрежное отношение к данным

Еще менее серьезно с данными собственных клиентов обходится производитель VTech — китайская компания, известная благодаря своим электронным развивающим игрушкам (детским ноутбукам и мобильным телефонам). Оборот этой компании в 2014 году составил более $1,8 млрд.

VTech принадлежит электронный магазин Learning Lodge, в котором можно скачать приложения, книги, а также обучающий контент к игрушкам. Скачиваемые компоненты устанавливаются на устройства VTech. Как и все продукты такого рода, они требуют использования некоторых личных данных. Но если компания их получает, она должна обеспечить им должную степень безопасности.

Однако как раз с этим VTech не справилась, по-видимому, проигнорировав все современные методы защиты данных. Так, простая атака в виде внедрения SQL-кода позволила взломщику получить доступ к базе данных с личной информацией более пяти миллионов родителей и двухсот тысяч детей, причем данные были представлены не только именами, адресами, электронными почтами и паролями, но и днями рождения детей, а также фотографиями, которые хранились для Learning Lodge.

В разговоре с журналистами IT-издания Motherboard (канал vice.com) хакер прямо озвучил, для чего он это сделал: он хотел привлечь внимание общественности к проблеме безопасности. Инфраструктуру VTech оказалось легко взломать. Получить права суперпользователя на серверах взломщику тоже особого труда не составило.

В заявлении VTech ничего другого не оставалось, как сознаться в том, что их систему взломали, и попытаться смягчить последствия. По вопросам, касающимся скандала с утечкой данных, встревоженные родители имели возможность связаться с производителем по электронной почте.

Детские мониторы со свободным доступом

злоумышленников

Целью хакеров могут быть не только игрушки. Высоко ценятся и радионяни с подключением к Интернету. Множество производителей жертвуют безопасностью ради комфорта.

Немногие родители отдают себе отчет в том, что доступ к детскому монитору, камера которого использует Интернет-соединение, есть не только у членов семьи, но в худшем случае вообще у любого человека, который умеет пользоваться сетью.

Найти такие устройства не требует особых усилий, специализированные поисковые системы типа Shodan выводят тысячи результатов по запросу «webcam». В рамках своего исследования группа специалистов по безопасности Rapid7 обнаружила большое количество уязвимостей детских мониторов известных производителей таких, как Philips, iBaby и TrendNet.

Несут ли родители какую-либо ответственность?

Без сомнения, главная вина за такие инциденты ложится на производителя. Если компании для своих сетевых систем не предусматривают даже основных технических механизмов защиты, атаки на VTech, куклы Барби и Кайла неизбежны.

А у родителей, к сожалению, возможностей защититься от атак с использованием уязвимостей сетевых устройств мало. Единственным надежным решением будет полный отказ от подключения к Интернету — как минимум на время, пока не будут приняты и, прежде всего, введены на законодательном уровне обязательные стандарты по безопасности данных для таких устройств.

За конфиденциальными данными охотятся не только злоумышленники. Данные о детях и подростках представляют интерес и для самих компаний. Так, Google подозревается в намерении целенаправленно снабдить школьников и студентов США дешевыми хромбуками, чтобы иметь возможность анализировать манеру веб-серфинга и использования устройства этой группой пользователей.

Американская организация по защите прав потребителей в сфере цифровых медиа Electronic Frontier Foundation (EFF) подвергает Google критике за то, что таким образом компания не выполняет обещаний, данных школам и властям. Google же обвинения отрицает.

В любом случае, когда родители приносят в детскую электронные устройства, подключаемые к Интернету, будь то игрушка или веб-камера, они должны ясно понимать, что никогда нельзя полностью исключать опасность, исходящую от уязвимостей, которые те содержат. Ведь ответственность за защиту и их личных данных, и данных ребенка лежит на них самих.

Какой бы эта действительность ни была неприятной, даже более строгие требования к производителям ничего не изменят. Принцип защиты персональных данных — «Как можно меньше, но ровно столько, сколько необходимо» — никто не отменял. Чем меньше данных будет храниться в Сети, тем меньше данных у вас можно будет украсть.

Читайте нас в социальных сетях

Читайте нас в социальных сетях