Как запретить смартфону подслушивать ваши разговоры

Рассказываем, как вычислить шпионские и вредоносные программы на смартфоне и обезопасить себя от них.

Как найти прослушивающие программы на Android

Шпионское ПО в Android чаще всего хорошо спрятано — задачу хакерам существенно облегчает открытая структура системы. Существует три возможности выявить таких вредителей:

- антивирус;

- изучение приложений;

- сравнение статистики расхода трафика с телефона со счетом от мобильного оператора.

1 Проверка антивирусом

Основные надежды по обнаружению шпионского ПО возлагаются на антивирусный сканер. Он проводит тщательный и глубокий поиск известных угроз. Список лучших продуктов вы найдете в этой статье.

Основные надежды по обнаружению шпионского ПО возлагаются на антивирусный сканер. Он проводит тщательный и глубокий поиск известных угроз. Список лучших продуктов вы найдете в этой статье.

2 Проверка приложений

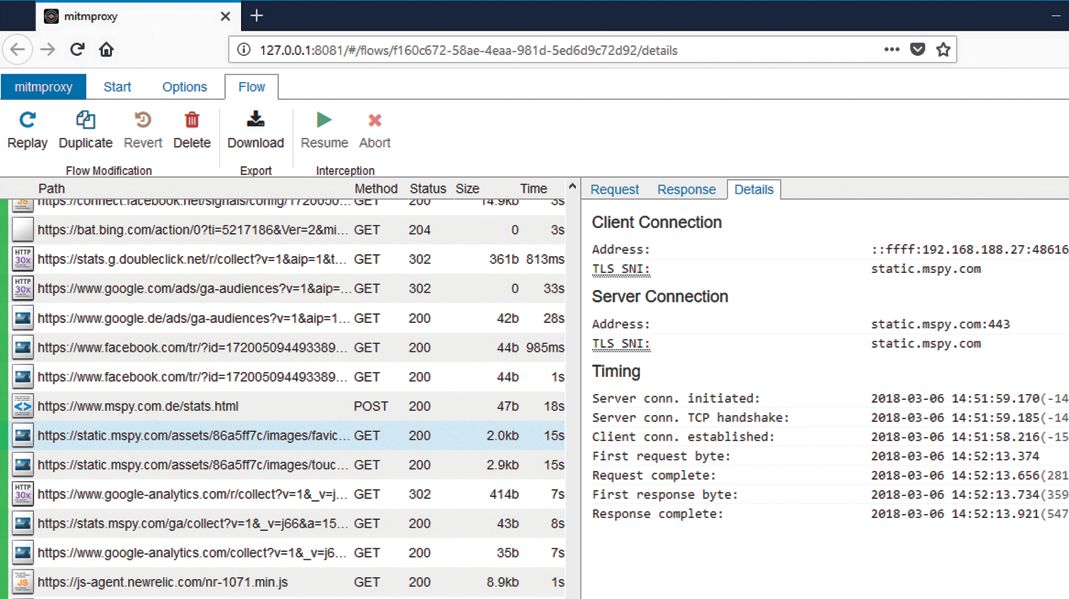

Следующим этапом должна стать проверка приложений. Для этой цели воспользуйтесь программой Mitmproxy (скачать можно здесь). Установите утилиту на стационарный компьютер и запустите файл «mitmproxy ui». В открывшемся окне будет отображен поток данных от всех устройств, работающих через Mitmproxy.

Чтобы направить ваш смартфон на этот прокси, необходимо задать в параметрах беспроводной сети на телефоне IP-адрес стационарного ПК. Если вы его не знаете, выполните на компьютере в строке поиска меню «Пуск» команду «cmd». В появившейся командной строке введите «ipconfig». В строке «IPv4-адрес» вы увидите IP, по которому ваш компьютер доступен в локальной сети.

На устройстве Android зайдите в «Настройки» и там выберите пункт «Wi-Fi». После длительного нажатия на активную беспроводную сеть выберите «Изменить сеть». Под «Расширенными настройками» прокрутите меню и в «Прокси-сервере» нажмите на «Нет». Выберите опцию «Вручную» и в качестве «Имени хоста прокси-сервера» укажите IP вашего компьютера. Примените изменения нажатием на «Сохранить».

Когда вы вернетесь к своему ПК, в окне Mitmproxy вы увидите весь поток данных со смартфона с одним лишь исключением — зашифрованные данные здесь отображаться не будут. Для них существует один прием: после установки особого сертификата вы сможете увидеть и такие секретные сведения. Процесс схож с атакой «человек посередине», которую применяют хакеры для взлома защищенной информации.

Впрочем, наше решение неопасно и помогает лишь прояснить для себя ситуацию. Для установки этого сертификата на смартфоне через браузер зайдите по адресу mitm.it. Здесь выберите свою ОС, в нашем случае Android, и подтвердите установку. После этого на своем ПК вы увидите также содержимое зашифрованных каналов передачи данных.

3 Раскрываем слежку за смартфоном

Пришло время проверить подозрительный контент. Для этого наблюдайте за потоками данных в течение нескольких часов — однако в это время нельзя просматривать сайты со смартфона! После чего в информационном окне программы поищите подозрительные серверы. Имеют ли они отношение к шпионскому ПО, вы узнаете в Google.

Пришло время проверить подозрительный контент. Для этого наблюдайте за потоками данных в течение нескольких часов — однако в это время нельзя просматривать сайты со смартфона! После чего в информационном окне программы поищите подозрительные серверы. Имеют ли они отношение к шпионскому ПО, вы узнаете в Google.

Если эти меры не принесли успеха, просмотрите счет за мобильную связь. Проверьте, совпадает расход трафика на телефоне с данными от вашего оператора — больше информации вы найдете в разделе «Разоблачение шпионского ПО на iOS».

В Android такие сведения вы найдете в пункте «Передача данных» в «Настройках». При малейшем намеке на заражение придется провести полную зачистку смартфона. Для этого в аппаратах на базе Android зайдите в «Настройки», нажмите на пункт «Архивация и сброс» и выберите «Сброс настроек».

Защита систем Android

Антивирус не только раскрывает вредителей, но и контролирует в реальном времени и в фоновом режиме все попытки вредоносного ПО проникнуть в систему. И все же не у всех приложений есть подобная функция. Поэтому при установке обратите внимание на наличие «щита» или контроля в реальном времени.

Антивирус не только раскрывает вредителей, но и контролирует в реальном времени и в фоновом режиме все попытки вредоносного ПО проникнуть в систему. И все же не у всех приложений есть подобная функция. Поэтому при установке обратите внимание на наличие «щита» или контроля в реальном времени.

В отдельных случаях, однако, действия пользователя могут нивелировать действие антивируса, например, просмотром зараженного SMS. В случае с незнакомыми источниками возьмите себе за правило проверять любые ссылки через сайт Virus Total. Данный сервис проверит его на вирусы.

Больше советов для безопасности:

Фото: компании-производители, pixabay.com

Читайте нас в социальных сетях

Читайте нас в социальных сетях