Как обеспечить анонимность при серфинге в Сети

Сеть – это публичное пространство, в котором передвигается пользователь. Рекламные трекеры выискивают его следы посредством куки, секретные службы перехватывают его трафик. Таким образом о конфиденциальности своей личной сферы пользователь должен позаботиться сам.

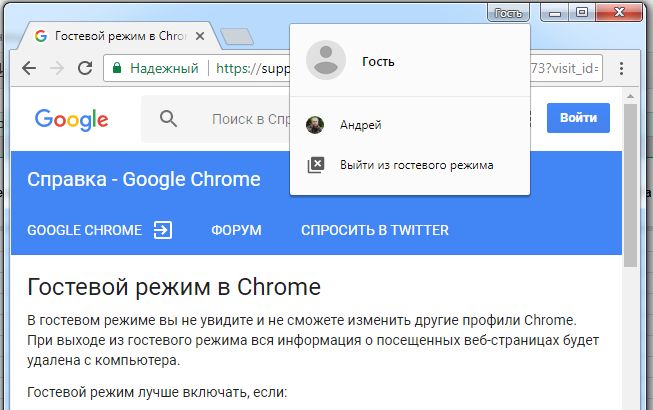

Firefox, Chrome и Edge предлагают приватный режим, запускающийся вызовом нового окна. Когда вы это окно закроете, все следы вашего пребывания в Интернете будут уничтожены. Chrome повышает анонимность гостевым режимом, при котором дополнительно блокируется доступ к уже имеющимся следам, таким как журнал и закладки.

Чтобы его настроить, в «Настройках» поставьте флажок для опции «Разрешить просмотр в гостевом режиме». Нажатием на кнопку «Добавить пользователя» создайте ярлык Рабочего стола для «Гостя», чтобы впоследствии браузер сразу же запускался в данном режиме.

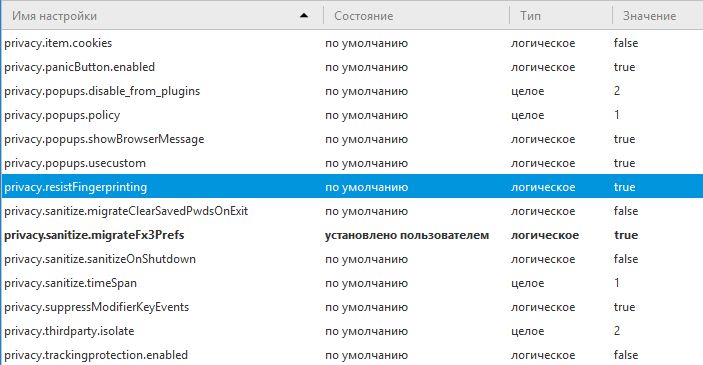

Режим инкогнито в Firefox можно усилить с помощью функций, которые компания реализовала в сотрудничестве с проектом Tor. Для этого зайдите на страницу «about:config» и откройте контекстное меню. Через «Создать | Логическое» создайте запись с названием «privacy.resistFingerprinting» и установите параметр на значение «true». Он отвечает за то, чтобы браузер перестал выдавать информацию об установленных расширениях и ориентации экрана. Обе эти меры направлены против так называемого «фингерпринтинга», при котором пользователь отслеживается на основании запросов о конфигурации системы.

Другим заимствованием из проекта Tor является блокировка стороннего контента, в том числе и куки, которые не относятся напрямую к вызываемой странице. Такую политику изоляции (First Party Isolation) можно задействовать на странице «about:config» щелчком по строчке «privacy.firstparty.isolate», что устанавливает для нее значение «true». Бывает, что не до конца имплементированная функция приводит к возникновению проблем на сайте — в этом случае вам придется ее отключить.

Заметаем следы с помощью искусственных обходов

Но даже укрепленный режим инкогнито не гарантирует полную анонимность: посещенные страницы знают IP-адреса, а ваш собственный провайдер записывает трафик. С 1 июля он обязан хранить такую информацию до 10 недель. Таким образом, обеспечить конфиденциальность способна только дополнительная служба, такая как провайдер VPN, создающий зашифрованный канал связи между собой и серфером. Посещенные сайты будут видеть лишь IP-адреса VPN-службы, а провайдер — только IP-адреса VPN-провайдера.

За неограниченное пользование, как правило, такие сервисы требуют денег, в отличие от VPN, встроенной в браузер Opera, которая активируется через «Настройки». Она работает бесплатно через службу канадского VPN-провайдера SurfEasy. После единократного включения по нажатию на значок VPN в адресной строке можно задать местоположение, с которого сервис будет создавать соединение с веб-страницей.

Однако даже VPN не способна обеспечить стопроцентную конфиденциальность. Браузеры используют протокол обмена данными WebRTC, который в теории может обойти данную технологию, настроив прямое соединение с запрошенным веб-сервером. Пользователям Chrome доступна блокировка WebRTC с помощью расширения Privacy Badger.

В Firefox этот протокол отключается напрямую: в «about:config» щелчком переведите параметр «media.peerconnection.enabled» в статус «false». Кроме того, VPN-служба теоретически способна считать веб-трафик. Это можно предотвратить только посредством такой сети анонимизации, как Tor, перенаправляющей поток данных в зашифрованном виде через несколько промежуточных узлов — однако скорость соединения при этом падает, а видеоролики зачастую просмотреть не получается.

Анонимный серфинг с помощью Tor

Tor Browser, базирующийся на Firefox, позволяет ознакомиться с известной сетью анонимизации. После установки достаточно нажать на «Соединиться», чтобы начать работу.

> Через три сервера переводятся запросы браузера в зашифрованном виде. Благодаря этому ни сервер Tor, ни администратор сайта, ни интернет-провайдер не знают, какие страницы вызывались. > Еще больше безопасности обещает новый проект, интегрирующий технологию «песочницы» из Chrome в Tor Browser. На данный момент он находится в ранней стадии разработки: «песочница» доступна в альфа-версии, однако работает пока только под Linux.

Фото: компании-производители